Monitoramento de segurança em um sistema automatizado é o processo de vigilância contínua de ambientes digitais por meio de ferramentas e algoritmos que identificam, analisam e respondem a ameaças sem depender de intervenção humana constante. Em vez de aguardar que alguém perceba um comportamento suspeito, o sistema age de forma autônoma assim que detecta um padrão de risco.

Esse modelo se tornou essencial porque os ambientes de TI cresceram em complexidade. Infraestruturas em nuvem, redes distribuídas e múltiplos dispositivos conectados geram um volume de eventos que seria impossível revisar manualmente em tempo hábil. A automação resolve esse gargalo ao processar dados em escala e em tempo real.

Para empresas que operam com alta disponibilidade ou que lidam com dados sensíveis, como exige a LGPD, a segurança automatizada deixou de ser um diferencial e passou a ser requisito básico. Entender como esse monitoramento funciona, quais são seus componentes e como implementá-lo corretamente é o ponto de partida para qualquer estratégia de proteção digital madura.

O que define o monitoramento de segurança automatizado?

O monitoramento de segurança automatizado é definido pela capacidade de coletar, correlacionar e reagir a eventos de segurança sem que um operador precise avaliar cada ocorrência manualmente. O sistema trabalha com regras pré-configuradas, modelos de detecção e, em muitos casos, inteligência artificial para distinguir atividades normais de comportamentos que indicam risco.

Diferente do monitoramento tradicional, onde analistas revisam logs e alertas de forma reativa, a abordagem automatizada opera de maneira proativa. Ela estabelece uma linha de base do que é considerado normal no ambiente e dispara ações quando algo foge desse padrão, seja um acesso fora do horário habitual, um volume anormal de transferência de dados ou uma tentativa de acesso a recursos restritos.

Os componentes centrais desse tipo de solução costumam incluir:

- SIEM (Security Information and Event Management): plataforma que centraliza logs e correlaciona eventos em tempo real

- SOAR (Security Orchestration, Automation and Response): camada que automatiza respostas a incidentes com base em playbooks predefinidos

- EDR e XDR: ferramentas de detecção e resposta em endpoints e em múltiplas camadas do ambiente

- Monitoramento de rede: análise de tráfego para identificar anomalias e comunicações maliciosas

Esses componentes funcionam de forma integrada, criando uma cadeia de visibilidade que cobre desde a camada de infraestrutura até aplicações e identidades. Para aprofundar o entendimento sobre como o monitoramento contínuo se estrutura nesse contexto, vale entender o ciclo completo de coleta e resposta.

Como funciona o monitoramento em sistemas automatizados?

O funcionamento começa pela coleta de dados. O sistema agrega informações de múltiplas fontes: logs de servidores, registros de autenticação, tráfego de rede, atividades em endpoints e eventos de aplicações. Tudo isso é centralizado em uma plataforma de análise.

Em seguida, esses dados passam por um processo de correlação. O sistema cruza eventos aparentemente isolados para identificar padrões que, individualmente, não representariam risco, mas em conjunto indicam uma tentativa de ataque ou uma vulnerabilidade sendo explorada. É nessa etapa que a automação entrega seu maior valor.

Quando uma ameaça é confirmada ou fortemente indicada, o sistema executa respostas automatizadas. Isso pode incluir bloqueio de um IP, isolamento de um dispositivo comprometido, revogação de credenciais ou disparo de alertas para a equipe de segurança. O grau de autonomia varia conforme a configuração e a criticidade do ambiente.

Esse ciclo, que vai da coleta à resposta, acontece de forma contínua e sem interrupções. A capacidade de monitoramento remoto é um dos pilares que torna esse modelo viável para ambientes distribuídos, como infraestruturas em nuvem e redes com múltiplas filiais.

Qual é o papel da Inteligência Artificial no monitoramento?

A inteligência artificial amplia significativamente a capacidade de detecção ao ir além das regras fixas. Enquanto abordagens tradicionais dependem de assinaturas conhecidas de ataques, os modelos de machine learning identificam comportamentos anômalos mesmo quando a ameaça é nova ou nunca foi catalogada antes.

Na prática, isso significa que o sistema aprende o comportamento típico de cada usuário, dispositivo e segmento da rede. Quando um padrão desvia dessa linha de base, seja um usuário acessando arquivos que nunca acessou, seja um servidor enviando dados para um destino incomum, o algoritmo classifica o evento como suspeito e aciona os mecanismos de resposta.

Outra contribuição importante da IA está na redução de falsos positivos. Ambientes complexos geram um volume enorme de alertas, e grande parte deles não representa ameaça real. Modelos bem treinados conseguem filtrar esse ruído, priorizando os eventos que realmente exigem atenção e evitando que a equipe de segurança perca tempo com ocorrências irrelevantes.

Além disso, a inteligência artificial contribui com análise preditiva, antecipando vulnerabilidades antes que sejam exploradas com base em tendências de comportamento e dados históricos do ambiente.

Como a integração de sensores aumenta a eficiência?

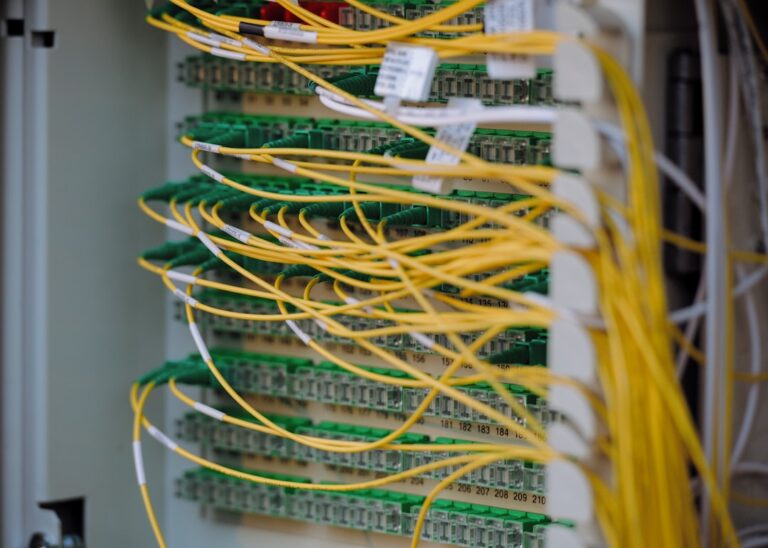

Sensores, nesse contexto, são os pontos de coleta de dados espalhados pelo ambiente: agentes instalados em endpoints, coletores de logs em servidores, probes de rede e conectores com plataformas de identidade e acesso. Quanto mais abrangente for essa cobertura, mais precisa será a análise de segurança.

A integração de múltiplos sensores elimina pontos cegos. Um ambiente que monitora apenas o tráfego de rede, por exemplo, pode não detectar uma ameaça que se propaga lateralmente entre dispositivos internos sem gerar tráfego externo. Com sensores em endpoints e no plano de identidade, esse movimento fica visível.

A eficiência também aumenta porque os dados coletados por diferentes sensores são correlacionados automaticamente. Um alerta gerado por um agente de endpoint ganha mais contexto quando cruzado com logs de autenticação e registros de acesso a arquivos. Essa visão consolidada acelera a tomada de decisão e reduz o tempo de resposta a incidentes.

Para ambientes em nuvem, como Azure, essa integração é ainda mais relevante, já que os recursos são dinâmicos e os perímetros tradicionais não existem. A gestão dos ativos monitorados precisa acompanhar a escalabilidade e a mobilidade desses ambientes.

Quais as vantagens de automatizar a segurança?

Automatizar a segurança traz benefícios que vão além da velocidade de resposta. O impacto se reflete na qualidade da proteção, na eficiência operacional e na capacidade de escalar a segurança conforme o ambiente cresce.

Entre os principais ganhos, destacam-se:

- Cobertura contínua: o sistema opera ininterruptamente, sem depender de turnos ou disponibilidade de equipe

- Escalabilidade: à medida que o ambiente cresce, o monitoramento acompanha sem necessidade de aumentar proporcionalmente o time de segurança

- Padronização: respostas automatizadas seguem sempre o mesmo protocolo, eliminando variações que podem ocorrer em processos manuais

- Rastreabilidade: todas as ações executadas pelo sistema ficam registradas, facilitando auditorias e análises pós-incidente

Essas vantagens fazem da automação um componente estratégico para organizações que precisam manter conformidade com normas regulatórias e ao mesmo tempo operar com eficiência. Um plano de monitoramento bem estruturado é o que transforma essas vantagens em resultados concretos.

Como o sistema reduz o risco de erro humano?

O erro humano é uma das principais causas de incidentes de segurança, seja por uma configuração incorreta, uma regra de firewall mal aplicada ou um alerta ignorado em meio a centenas de notificações. A automação atua diretamente nesse ponto ao remover o fator humano das etapas mais críticas e repetitivas.

Quando um playbook automatizado define como responder a um tipo específico de incidente, a resposta é executada da mesma forma todas as vezes, sem variação por cansaço, distração ou interpretação equivocada. Isso é especialmente relevante em eventos de alta frequência, como tentativas de força bruta, que exigem bloqueio imediato e consistente.

A automação também reduz o risco em tarefas de configuração e atualização. Sistemas que aplicam patches, ajustam políticas de acesso e revisam configurações de forma automática eliminam as janelas de vulnerabilidade que surgem quando essas tarefas dependem de execução manual e podem ser postergadas.

Isso não significa que o papel humano desaparece. A equipe de segurança passa a atuar na análise estratégica, na revisão de políticas e na investigação de incidentes mais complexos, deixando as respostas operacionais para o sistema.

Por que a resposta em tempo real é um diferencial?

No contexto de segurança, o tempo entre a detecção e a contenção de uma ameaça determina o tamanho do impacto. Ataques modernos, como ransomware ou movimentação lateral em redes, conseguem se propagar em minutos. Uma resposta que leva horas pode ser tarde demais.

Sistemas automatizados respondem em segundos. Assim que uma ameaça é confirmada, ações de contenção são disparadas imediatamente, sem aguardar que um analista seja notificado, avalie a situação e tome uma decisão. Esse tempo de resposta reduzido é um dos maiores diferenciais da segurança automatizada frente aos modelos tradicionais.

A resposta em tempo real também é importante para a continuidade dos negócios. Isolar um dispositivo comprometido antes que o ataque se propague pela rede significa a diferença entre um incidente contido e uma interrupção generalizada de serviços. Isso tem impacto direto na disponibilidade e na reputação da organização.

Para ambientes críticos, essa capacidade se conecta diretamente às estratégias de plano de recuperação de desastres, onde a velocidade de detecção e contenção define o quanto do ambiente precisa ser restaurado após um incidente.

De que forma a automação gera economia de custos?

O impacto financeiro da automação em segurança acontece em duas frentes: redução de custos operacionais e prevenção de perdas associadas a incidentes.

No lado operacional, a automação permite que equipes menores gerenciem ambientes maiores. Tarefas que exigiriam um time dedicado em regime de plantão, como triagem de alertas, bloqueio de acessos suspeitos e aplicação de patches, são executadas pelo sistema. Isso reduz a necessidade de expansão do quadro de pessoal à medida que o ambiente cresce.

Na prevenção de perdas, o raciocínio é direto: incidentes de segurança custam caro. Vazamentos de dados, interrupções de serviço e multas regulatórias representam prejuízos que superam em muito o investimento em automação. Um sistema que detecta e contém ameaças antes que causem dano real é, na prática, uma proteção financeira.

Empresas que trabalham com otimização de custos em nuvem, como no modelo FinOps, também se beneficiam da automação para garantir que os gastos com segurança estejam direcionados para onde realmente importa, eliminando redundâncias e ajustando recursos conforme a demanda real do ambiente.

Como implementar um monitoramento automatizado eficaz?

A implementação eficaz começa com um mapeamento claro do ambiente. Antes de escolher ferramentas ou configurar regras, é necessário entender quais são os ativos críticos, quais dados precisam de maior proteção e quais são os vetores de risco mais relevantes para o negócio.

Com esse diagnóstico em mãos, a arquitetura do monitoramento pode ser desenhada de forma alinhada às necessidades reais da organização. Isso inclui a escolha das plataformas, a definição dos pontos de coleta de dados e a criação dos playbooks de resposta para os cenários de ameaça mais prováveis.

A fase de implantação deve ser gradual. Começar com um escopo reduzido, validar os resultados e expandir progressivamente é mais seguro do que ativar tudo de uma vez e lidar com um volume de alertas que a equipe ainda não está preparada para gerenciar.

A integração com outros processos de TI também é fundamental. O monitoramento de segurança não opera em isolamento. Ele precisa estar conectado à gestão de infraestrutura de TI, aos processos de mudança e às rotinas de resposta a incidentes para funcionar de forma coesa.

Quais são os requisitos para um projeto de segurança robusto?

Um projeto robusto de monitoramento de segurança automatizado exige mais do que tecnologia avançada. A combinação de processos bem definidos, equipe capacitada e arquitetura adequada é o que garante que o investimento gere resultado real.

Os requisitos fundamentais incluem:

- Visibilidade completa do ambiente: todos os ativos relevantes precisam estar cobertos pelos sensores de coleta, sem pontos cegos

- Definição clara de criticidade: saber quais sistemas e dados são mais sensíveis orienta a priorização de alertas e respostas

- Playbooks documentados: cada cenário de ameaça relevante deve ter um protocolo de resposta definido e testado

- Integração com processos de continuidade: o monitoramento precisa alimentar os planos de recuperação de desastres e alta disponibilidade

- Revisão periódica das regras: ameaças evoluem, e as configurações do sistema precisam acompanhar esse movimento

A documentação da infraestrutura de TI também é um pré-requisito muitas vezes negligenciado. Sem um inventário preciso do ambiente, é impossível garantir que o monitoramento esteja cobrindo todos os pontos necessários.

Como garantir a conformidade e normas de segurança?

Conformidade e segurança efetiva não são sinônimos, mas caminham juntas quando o monitoramento é bem estruturado. Normas como a LGPD, ISO 27001 e frameworks como o NIST estabelecem requisitos que um sistema automatizado pode ajudar a atender de forma sistemática e auditável.

A chave está na rastreabilidade. Sistemas automatizados registram cada evento, cada alerta e cada ação de resposta com timestamp e contexto. Esse histórico é exatamente o que auditores e reguladores precisam para verificar que os controles estão operando conforme o exigido.

Além do registro, a automação facilita a aplicação consistente de políticas. Controles de acesso, criptografia, gestão de privilégios e retenção de logs podem ser configurados e monitorados de forma centralizada, reduzindo o risco de desvios que surgem quando essas práticas dependem de execução manual descentralizada.

Para organizações que precisam demonstrar conformidade de forma contínua, e não apenas em auditorias pontuais, o monitoramento automatizado é uma ferramenta indispensável. Ele transforma a conformidade de um esforço periódico em um estado permanente e verificável do ambiente.

Qual o futuro do monitoramento de segurança no setor?

A trajetória do monitoramento de segurança aponta para sistemas cada vez mais autônomos, preditivos e integrados. O volume de dados gerados por ambientes digitais cresce continuamente, e a capacidade humana de processar esse volume tem um limite claro. A evolução tecnológica vai no sentido de ampliar o que as máquinas conseguem fazer sozinhas, com supervisão humana focada nas decisões estratégicas.

A inteligência artificial vai ocupar um papel ainda mais central. Modelos mais avançados de detecção de anomalias, análise de comportamento e correlação de eventos vão reduzir ainda mais o tempo entre a exposição a uma ameaça e a sua contenção. A capacidade preditiva também deve avançar, antecipando riscos antes que se materializem em incidentes.

Outra tendência relevante é a convergência entre segurança e observabilidade. A distinção entre monitorar a saúde da infraestrutura e monitorar sua segurança tende a diminuir. Plataformas unificadas que oferecem visibilidade sobre performance, disponibilidade e ameaças em um único painel devem ganhar espaço, especialmente em ambientes de nuvem.

Para organizações que operam em ecossistemas como o Microsoft Azure, essa convergência já é uma realidade em desenvolvimento, com ferramentas nativas que integram segurança, conformidade e alta disponibilidade em uma mesma plataforma. O papel do parceiro estratégico de tecnologia, nesse cenário, é garantir que a organização extraia o máximo dessas capacidades alinhando tecnologia, processos e objetivos de negócio.