O monitoramento 24 horas funciona através de uma integração constante entre dispositivos de segurança instalados no local, como sensores de movimento e câmeras, e uma central especializada que recebe sinais em tempo real. Quando uma atividade suspeita é detectada, o sistema envia um alerta imediato para profissionais capacitados que validam a ocorrência e iniciam protocolos de resposta, como o envio de patrulhas ou o acionamento de autoridades competentes. Essa estrutura garante que qualquer incidente seja tratado em poucos segundos, eliminando a vulnerabilidade de depender apenas de um alarme sonoro que ninguém por perto possa ouvir.

Atualmente, esse modelo de proteção utiliza infraestruturas tecnológicas avançadas, muitas vezes baseadas em nuvem, que garantem alta disponibilidade e permitem o acesso remoto por meio de aplicativos de smartphone. Ter um sistema operando de forma ininterrupta significa que a segurança do patrimônio não depende da presença física do proprietário, pois existe uma inteligência técnica dedicada a vigiar e reagir a qualquer sinal de perigo. Compreender como funciona o monitoramento 24 horas é o primeiro passo para implementar uma camada de proteção robusta que mantém a integridade dos ativos e das pessoas, independentemente de instabilidades na rede elétrica ou quedas de conexão.

O que é e para que serve o monitoramento 24 horas?

O monitoramento 24 horas é um serviço de vigilância técnica e contínua que utiliza sensores, softwares de inteligência e centros de controle para supervisionar ativos de forma ininterrupta. Ele serve para detectar anomalias e prevenir incidentes em residências, frotas de veículos e infraestruturas digitais, garantindo que tudo opere com máxima disponibilidade e proteção.

Diferente de sistemas convencionais, essa solução atua como uma camada de inteligência proativa que não depende da atenção humana constante no local. Em ambientes corporativos, essa proteção pode ser potencializada pela integração com o ecossistema Microsoft 365, permitindo identificar vulnerabilidades em tempo real e agir antes que qualquer falha impacte o patrimônio ou o faturamento do negócio.

A principal finalidade deste serviço é oferecer resiliência operacional. Entre as funções mais relevantes do monitoramento especializado, destacam-se:

- Resposta rápida a incidentes: Acionamento imediato de protocolos de defesa e equipes técnicas no momento exato de uma ocorrência física ou digital.

- Prevenção de riscos: Vigilância constante sobre movimentações suspeitas e tráfego de dados para barrar intrusões e ransomwares.

- Manutenção da performance: Monitoramento de servidores, frotas e links de internet para evitar quedas de sistema ou atrasos logísticos.

- Conformidade e LGPD: Geração de logs e relatórios que comprovam que tanto o espaço físico quanto as informações sensíveis estão sob guarda rigorosa.

Como funciona o monitoramento 24 horas na prática?

O monitoramento 24 horas na prática funciona como um ecossistema integrado que combina hardware de ponta, softwares de inteligência e especialistas prontos para agir a qualquer momento. Esse processo transforma a vigilância passiva em uma operação ativa que protege tanto o patrimônio físico quanto a infraestrutura digital de uma empresa.

Diferente de modelos antigos, a operação moderna utiliza a conectividade em nuvem para centralizar informações. Isso permite que uma central remota tenha visibilidade total sobre o que acontece no cliente, garantindo que nenhuma falha ou tentativa de invasão passe despercebeida pelos sistemas de controle.

Qual a função dos sensores e câmeras de segurança?

A função dos sensores e câmeras de segurança é servir como a primeira linha de detecção, capturando estímulos do ambiente e convertendo-os em dados para análise. Eles atuam como os olhos e ouvidos do sistema, monitorando pontos críticos de forma constante.

No cenário atual, esses dispositivos ganharam inteligência. Veja como eles operam:

- Câmeras inteligentes: Identificam padrões de comportamento e reconhecem rostos ou placas de veículos em tempo real.

- Sensores de presença e abertura: Detectam movimentações não autorizadas em áreas restritas ou salas de servidores.

- Sensores de ambiente: Monitoram variações de temperatura e fumaça, prevenindo danos por incêndios ou falhas de refrigeração.

Como a central de monitoramento analisa os alertas?

A central de monitoramento analisa os alertas através de uma triagem técnica que utiliza algoritmos de inteligência artificial para validar a gravidade de cada sinal recebido. Quando um sensor é acionado, o sistema prioriza o evento e o apresenta para um analista humano especializado.

Essa análise rápida é essencial para distinguir alarmes falsos de ameaças reais. O profissional verifica as imagens e os logs do sistema, decidindo se a situação exige uma intervenção imediata ou se trata apenas de uma oscilação comum na infraestrutura da organização.

Como funciona o protocolo de pronta resposta?

O protocolo de pronta resposta funciona como um roteiro de ações pré-definidas que são executadas imediatamente após a confirmação de um incidente. O objetivo é conter a ameaça e mitigar possíveis prejuízos de forma coordenada e ágil.

Dependendo da ocorrência, o protocolo pode incluir o bloqueio remoto de acessos, o acionamento de equipes de segurança privada ou o contato direto com autoridades policiais. No ambiente digital, essa resposta pode significar o isolamento de um servidor para impedir a propagação de um vírus.

A integração entre tecnologia de monitoramento e protocolos humanos garante que o tempo de resposta seja reduzido ao mínimo possível. Essa agilidade é o que diferencia uma empresa resiliente de uma organização vulnerável aos riscos modernos do mercado.

Quais os principais benefícios do monitoramento ininterrupto?

Os principais benefícios do monitoramento ininterrupto são a redução drástica do tempo de resposta a incidentes, a prevenção de perdas patrimoniais e a garantia de continuidade das operações digitais em tempo integral. Essa solução oferece tranquilidade aos gestores, assegurando que a infraestrutura esteja protegida contra falhas técnicas e ameaças externas em qualquer horário.

Além da segurança física, essa vigilância constante traz vantagens estratégicas para a governança de TI e conformidade. Ao integrar ferramentas de nuvem e inteligência artificial, o sistema identifica padrões que precedem uma falha, permitindo uma atuação preventiva que evita interrupções no faturamento do negócio.

- Redução de custos operacionais: Minimiza gastos com reparos emergenciais e evita os prejuízos causados pelo tempo de inatividade (downtime).

- Proteção de dados críticos: Monitora acessos indevidos e fluxos de dados suspeitos em tempo real, facilitando a conformidade com a LGPD.

- Gestão proativa: Identifica gargalos de performance em servidores e redes antes que eles afetem a experiência do usuário final.

- Escalabilidade técnica: O sistema de monitoramento acompanha o crescimento da empresa sem a necessidade de aumentar proporcionalmente a equipe interna.

Como o acesso remoto via aplicativo facilita o controle?

O acesso remoto via aplicativo facilita o controle ao permitir que os gestores visualizem o status da segurança e o desempenho da infraestrutura em tempo real, diretamente de seus dispositivos móveis. Essa mobilidade elimina a necessidade de estar fisicamente no local ou em frente a um computador para validar alertas críticos.

Por meio de notificações push, os responsáveis recebem avisos imediatos sobre qualquer anomalia detectada. Isso garante uma gestão transparente, onde o cliente possui visibilidade total sobre os ativos monitorados, permitindo tomar decisões rápidas mesmo estando fora do escritório ou em trânsito.

Por que o monitoramento 24h é mais eficiente que o alarme comum?

O monitoramento 24h é mais eficiente que o alarme comum porque ele garante uma resposta técnica e humana imediata, enquanto o alarme convencional depende apenas de um sinal sonoro que pode ser ignorado ou não ouvido. No modelo ininterrupto, o sistema detecta o incidente e inicia protocolos de contenção automaticamente.

Diferente dos alarmes simples, que podem ser facilmente sabotados ou sofrer com falhas de energia, a estrutura de monitoramento profissional conta com redundância de conexão e baterias. Isso garante que a vigilância permaneça ativa mesmo em condições adversas, mantendo a comunicação constante com a central de controle.

A inteligência aplicada nesse serviço também reduz significativamente a incidência de alarmes falsos. Enquanto um sistema comum dispara por movimentos aleatórios, o monitoramento moderno analisa dados e imagens para validar a ameaça, garantindo que os esforços de resposta sejam direcionados apenas para situações de risco real.

O sistema de segurança funciona se acabar a energia ou internet?

O sistema de segurança funciona mesmo se acabar a energia ou a internet, desde que possua uma infraestrutura de redundância planejada para manter a operação ativa em cenários adversos. Essa continuidade é garantida por fontes de alimentação secundárias e canais de comunicação alternativos que evitam que o monitoramento seja interrompido por falhas externas.

Em uma arquitetura de proteção moderna, a queda desses serviços básicos não resulta em vulnerabilidade. O foco das soluções gerenciadas está na alta disponibilidade, assegurando que o monitoramento 24 horas cumpra seu papel de vigilância ininterrupta, independentemente de instabilidades na rede elétrica ou na concessionária de telecomunicações.

Essa resiliência é fundamental para empresas que não podem se dar ao luxo de ter “pontos cegos” em sua estratégia de segurança. Ao utilizar tecnologias integradas, o sistema permanece vigilante, garantindo que qualquer tentativa de intrusão ou falha técnica seja detectada e reportada mesmo durante incidentes de infraestrutura local.

Como a redundância de energia mantém o monitoramento ativo?

A redundância de energia mantém o monitoramento ativo através do uso de Nobreaks (UPS) e baterias de alta performance integradas aos dispositivos críticos. Quando ocorre uma queda de luz, esses componentes assumem a carga elétrica de forma instantânea, impedindo que câmeras e sensores desliguem ou precisem de reinicialização.

Para operações que exigem máxima proteção, o sistema funciona de maneira coordenada com os seguintes elementos:

- Baterias internas: Sustentam sensores e centrais de alarme por diversas horas durante bleautes comuns.

- Sistemas de backup centralizados: Mantêm a alimentação de servidores e switches de rede para que o processamento de dados continue.

- Alertas de queda de energia: A central de monitoramento recebe um aviso imediato sobre a falta de luz no local, permitindo que equipes técnicas fiquem em prontidão.

O que acontece se a conexão de internet for interrompida?

Se a conexão de internet for interrompida, o sistema ativa automaticamente um link de contingência, geralmente baseado em redes móveis como 4G ou 5G. Esse processo de failover garante que a comunicação entre o local monitorado e a central de controle permaneça estável, sem perda de pacotes ou interrupção no envio de alertas.

Além do link móvel, muitos dispositivos possuem armazenamento interno temporário. Caso todas as conexões falhem por um breve período, as imagens e logs são gravados localmente e sincronizados com a nuvem assim que o sinal é restabrelecido. Isso evita lacunas nas gravações e assegura que todas as informações críticas fiquem disponíveis para auditoria posterior.

Essa capacidade de operar offline ou por caminhos alternativos é o que diferencia o monitoramento profissional de soluções domésticas simples. A inteligência aplicada garante que o patrimônio e os dados permaneçam sob vigilância constante, independentemente da estabilidade técnica do ambiente.

Quais são os equipamentos essenciais para um monitoramento eficaz?

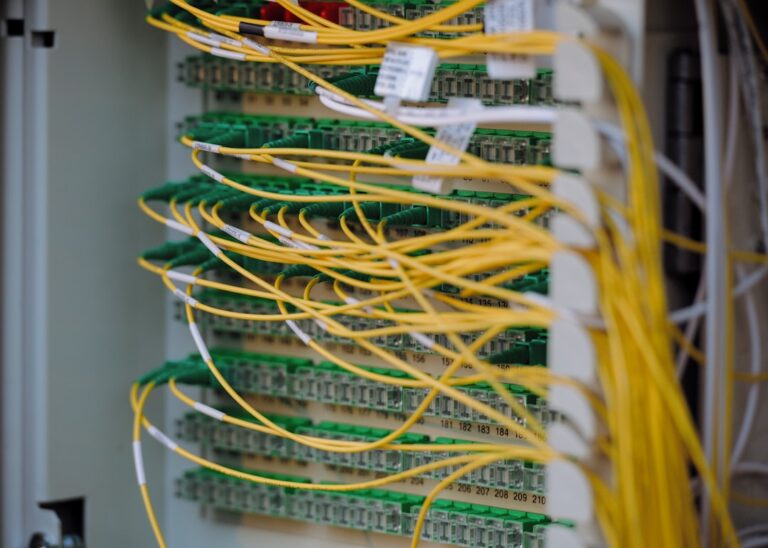

Os equipamentos essenciais para um monitoramento eficaz são dispositivos integrados que garantem a visibilidade total do ambiente e a transmissão imediata de dados para uma central de controle. Essa infraestrutura técnica permite que a vigilância ocorra sem pontos cegos, combinando hardware de alta resistência com softwares de gestão inteligentes.

Para que o sistema entregue o máximo de segurança, é necessário utilizar componentes que suportem o fluxo contínuo de informações e possuam inteligência nativa. A escolha correta desses itens define a capacidade de detecção precoce de falhas na infraestrutura digital ou tentativas de invasão física.

Câmeras, sensores e rastreamento veicular

Os dispositivos de captura e os sensores de detecção são os olhos e ouvidos do sistema de monitoramento 24 horas. Atualmente, a tecnologia evoluiu para cobrir não apenas espaços fixos, mas também ativos móveis através de telemetria avançada e GPS.

Entre os principais componentes desta categoria, destacam-se:

- Câmeras IP com IA: Realizam o reconhecimento facial e de placas, filtrando alertas para focar apenas em ameaças reais.

- Rastreamento e Telemetria: Monitoram a localização de veículos em tempo real, detectando desvios de rota, excesso de velocidade ou acionamentos indevidos.

- Sensores de ambiente: Monitoram temperatura e fumaça em áreas críticas, como data centers ou estoques de alto valor, prevenindo perdas materiais.

Centrais de processamento e armazenamento em nuvem

As centrais de processamento e o armazenamento em nuvem funcionam como o núcleo da operação, sendo responsáveis por gerenciar e arquivar todos os eventos registrados, desde imagens de segurança até dados de localização de frotas. A integração com ambientes como o Microsoft Azure permite que esse histórico seja acessado de qualquer lugar com máxima proteção de dados.

Utilizar a nuvem para o armazenamento elimina a vulnerabilidade de manter os registros apenas em dispositivos locais, que podem ser destruídos, furtados ou sofrer falhas de hardware. Esse modelo garante que as evidências e os logs de auditoria estejam sempre disponíveis para análise técnica ou jurídica quando necessário.

Dispositivos de conectividade e redundância de energia

Os dispositivos de conectividade e a redundância de energia são o que mantém o sistema operacional durante falhas técnicas ou quedas de rede. Roteadores de alto desempenho e sistemas de alimentação ininterrupta são vitais para que a comunicação com a central de controle não seja cortada.

A presença de Nobreaks (UPS) e de links de internet secundários (como conexões móveis 4G ou 5G) assegura que o fluxo de monitoramento permaneça estável. Essa robustez técnica é fundamental para empresas que operam em setores críticos, onde cada segundo de inatividade pode representar um prejuízo financeiro ou operacional significativo.

Contar com um conjunto de equipamentos atualizados e bem configurados é o alicerce para uma estratégia de proteção resiliente. A escolha mútua de hardware de ponta e uma gestão especializada transforma a tecnologia em uma ferramenta estratégica para o crescimento seguro da organização.

Como escolher a melhor empresa de monitoramento 24 horas?

Para escolher a melhor empresa de monitoramento 24 horas, você deve avaliar a capacidade técnica do fornecedor em integrar segurança física com a gestão de infraestrutura digital e nuvem. É fundamental que o parceiro possua uma estrutura robusta de atendimento e utilize tecnologias modernas para garantir que sua operação nunca sofra interrupções inesperadas.

Além da tecnologia, a escolha deve considerar o nível de suporte oferecido. Um parceiro estratégico não apenas monitora, mas atua proativamente na otimização dos recursos e na prevenção de incidentes. Verificar a experiência do fornecedor em setores críticos ajuda a garantir que ele possui a resiliência necessária para proteger ativos valiosos em qualquer cenário.

O que avaliar na infraestrutura tecnológica do parceiro?

A avaliação da infraestrutura tecnológica do parceiro deve focar na redundância de sistemas e na modernidade dos centros de operações (NOC e SOC). É essencial que a empresa utilize ferramentas de telemetria avançada e inteligência artificial para processar alertas, garantindo que ameaças reais sejam identificadas e neutralizadas em poucos segundos.

Verifique também se o fornecedor possui conectividade estável e planos de recuperação de desastres bem estruturados. Uma infraestrutura confiável deve ser capaz de manter a vigilância ativa mesmo diante de falhas em larga escala, oferecendo relatórios detalhados que comprovem a eficiência do monitoramento constante sobre seus servidores e dispositivos.

Qual a importância da integração com ecossistemas digitais?

A importância da integração tecnológica reside na capacidade de unir o monitoramento 24 horas tradicional com as camadas de segurança nativas de plataformas como o Azure e o Microsoft 365. Essa sinergia permite que a vigilância física e a proteção de dados caminhem juntas, criando um ambiente muito mais resiliente para as empresas.

Trabalhar com especialistas que dominam essas tecnologias garante que as políticas de acesso e conformidade sejam aplicadas de forma rigorosa em todos os níveis. Isso facilita a automação de respostas a incidentes e ajuda na gestão estratégica dos ativos, transformando a segurança em um investimento que impulsiona a performance e a tranquilidade operacional da organização.

Como validar a conformidade com a LGPD e normas de segurança?

Para validar a conformidade com a LGPD e normas de segurança, você deve analisar como a empresa de monitoramento trata, armazena e protege os dados coletados. Um fornecedor adequado deve apresentar certificações e processos claros de auditoria que garantam a privacidade das informações e o cumprimento das regulamentações vigentes.

A conformidade é um diferencial que protege sua empresa contra sanções legais e vazamentos de dados sensíveis. Ao escolher um parceiro que prioriza a governança digital, você assegura que o monitoramento 24 horas será realizado de forma ética, segura e transparente, fortalecendo a confiança de todos os stakeholders no seu negócio.