Infraestrutura como código transformou a forma como empresas gerenciam seus ambientes em nuvem, permitindo que configurações, redes e recursos sejam definidos e versionados como código, em vez de serem configurados manualmente. Esse modelo não apenas acelera a entrega de infraestrutura, mas também reduz erros humanos, melhora a rastreabilidade e facilita a replicação de ambientes entre diferentes estágios de desenvolvimento e produção.

Para organizações que dependem de plataformas como Azure e Microsoft 365, adotar infraestrutura como código é fundamental para alcançar automação eficiente, escalabilidade e controle de custos em nuvem. Quando bem implementada, essa prática elimina processos manuais repetitivos, padroniza deployments e permite que equipes de DevOps respondam mais rapidamente às demandas do negócio.

A C3 IT Solution ajuda empresas a estruturar e otimizar sua infraestrutura em nuvem através de práticas modernas de IaC, garantindo que seus ambientes sejam seguros, performáticos e alinhados com objetivos de custo e conformidade. Nosso expertise em automação e DevOps transforma infraestrutura em um ativo controlado, previsível e facilmente mantível.

O que é Infraestrutura como Código (IaC)?

Definição e conceito fundamental de IaC

Infraestrutura como Código (IaC) é uma abordagem de gerenciamento de infraestrutura de TI que trata a configuração, provisionamento e manutenção de recursos computacionais como código-fonte. Em vez de configurar servidores, redes e armazenamento manualmente através de interfaces gráficas ou linhas de comando diretas, utiliza-se arquivos de configuração versionáveis que descrevem o estado desejado do ambiente.

Esses arquivos, geralmente escritos em linguagens declarativas ou imperativas, são processados por ferramentas especializadas para criar, modificar e destruir recursos de forma automatizada e consistente. Quando você define sua infraestrutura dessa forma, ela se torna reproduzível, testável e auditável, eliminando a variabilidade inerente às configurações manuais.

O fundamento dessa abordagem repousa na ideia de que infraestrutura deve receber o mesmo rigor aplicado ao desenvolvimento de software: versionamento, revisão de código, testes automatizados e integração contínua. Isso significa que alterações passam por processos controlados, deixam rastros auditáveis e permitem reversão quando necessário.

Por que usar Infraestrutura como Código?

A adoção dessa prática resolve problemas críticos enfrentados por organizações que gerenciam infraestrutura manualmente. Quando configurações são feitas através de cliques em dashboards ou comandos ad-hoc, manter consistência entre ambientes (desenvolvimento, teste e produção) torna-se extremamente difícil. Um servidor pode diferir ligeiramente de outro, criando comportamentos impredizíveis e bugs que só aparecem em produção.

Essa abordagem elimina tal problema garantindo que todos os ambientes sejam provisionados exatamente da mesma forma. Além disso, reduz drasticamente o tempo necessário para provisionar novos recursos. O que levaria horas ou dias de configuração manual pode ser feito em minutos através de um script. Isso acelera ciclos de desenvolvimento, melhora a capacidade de resposta a demandas de negócio e viabiliza práticas como ambientes ephemeral para testes.

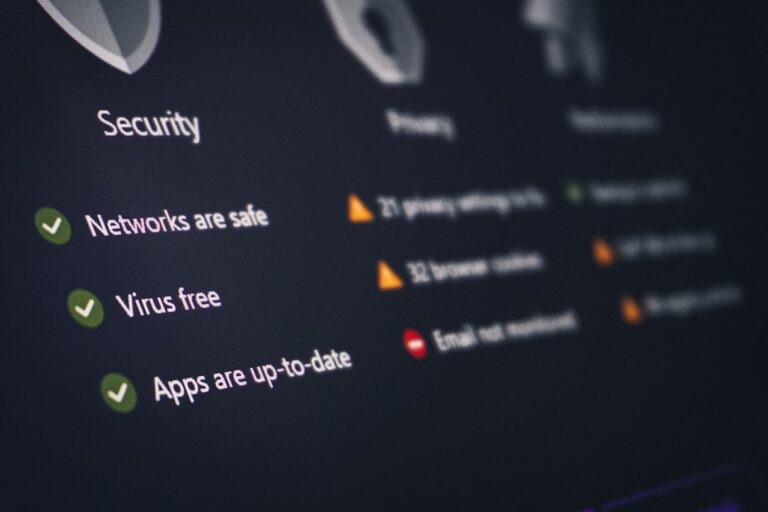

Outro aspecto crucial é a rastreabilidade. Quando infraestrutura está em código, cada mudança fica registrada no histórico de versão. Você sabe quem fez cada alteração, quando foi feita e por quê. Isso é essencial para conformidade regulatória (como LGPD) e para investigação de incidentes de segurança.

Benefícios principais da IaC para DevOps

Velocidade de entrega: Equipes conseguem provisionar infraestrutura sob demanda, reduzindo o tempo entre desenvolvimento de uma feature e sua disponibilização em produção. Isso alinha perfeitamente com práticas de CI/CD pipeline, onde a automação é central.

Consistência e confiabilidade: Infraestrutura definida em código é idêntica toda vez que é provisionada. Isso elimina erros de configuração manual e garante que o comportamento seja previsível, reduzindo bugs relacionados a diferenças entre ambientes.

Escalabilidade automática: Permite que infraestrutura cresça conforme a demanda. Você pode duplicar ou triplicar recursos com um simples ajuste no código, sem necessidade de intervenção manual repetitiva.

Redução de custos: Ao automatizar o provisionamento e desprovisionamento de recursos, você evita desperdícios. Recursos podem ser criados apenas quando necessários e destruídos quando não estão em uso, especialmente importante em ambientes cloud onde você paga pelo tempo de utilização.

Recuperação de desastres: Se uma infraestrutura falha, reconstruí-la a partir do código é rápido e confiável. Não há dependência de backups de configuração ou memória de administradores sobre como as coisas estavam configuradas.

Colaboração e documentação viva: Código é documentação. Quando infraestrutura está versionada, qualquer membro da equipe pode entender como os recursos estão organizados, facilitando onboarding e transferência de conhecimento. Infraestrutura como Código é uma prática que promove essa colaboração.

Principais ferramentas e plataformas de IaC

Terraform: conceitos e aplicações

Terraform é uma das ferramentas mais populares para essa prática, desenvolvida pela HashiCorp. Sua força principal reside na capacidade de trabalhar com múltiplos provedores de cloud (AWS, Azure, Google Cloud, etc.) usando a mesma linguagem e fluxo de trabalho. Isso torna a ferramenta agnóstica em relação ao provedor, um grande diferencial para organizações com infraestrutura multi-cloud.

Utiliza HCL (HashiCorp Configuration Language), uma linguagem declarativa que descreve o estado desejado do ambiente. Você especifica quais recursos deseja (máquinas virtuais, bancos de dados, redes) e a ferramenta calcula automaticamente quais mudanças são necessárias para alcançar esse estado. Essa abordagem declarativa é mais intuitiva que abordagens imperativas porque você não precisa especificar cada passo individualmente.

O fluxo de trabalho típico envolve três etapas: write (escrever a configuração), plan (visualizar mudanças que serão feitas) e apply (executar as mudanças). A etapa “plan” é particularmente valiosa porque permite revisar exatamente o que mudará antes de aplicar, reduzindo riscos de alterações não intencionais.

A ferramenta também mantém um arquivo de estado (state file) que rastreia quais recursos foram criados e suas propriedades atuais. Esse arquivo é crítico para o funcionamento, pois permite que a ferramenta saiba qual é o estado real da infraestrutura e quais mudanças são necessárias. Para ambientes corporativos, é essencial armazenar esse arquivo em backend remoto (como Azure Storage ou AWS S3) para segurança e compartilhamento entre membros da equipe.

IaC na AWS, Azure e outras plataformas cloud

Cada provedor cloud oferece suas próprias ferramentas nativas, além de suportar soluções agnósticas como Terraform.

AWS CloudFormation: É a solução nativa da Amazon para essa prática. Utiliza templates em JSON ou YAML para descrever recursos AWS. Oferece integração profunda ao ecossistema da plataforma, com suporte completo a todos os serviços. Uma vantagem é que mudanças em recursos AWS são frequentemente suportadas antes de outras ferramentas. A desvantagem é estar preso ao ecossistema AWS, tornando-o menos adequado para estratégias multi-cloud.

Azure Resource Manager (ARM): A solução nativa do Azure utiliza templates JSON para descrever recursos. Oferece integração profunda com serviços da plataforma. Recentemente, Microsoft introduziu o Bicep, uma linguagem mais legível que compila para ARM templates, melhorando a experiência do desenvolvedor. Para organizações focadas no ecossistema Microsoft, ARM e Bicep são escolhas naturais.

Google Cloud Deployment Manager: Oferece suporte para Google Cloud Platform usando YAML e templates Jinja2. Embora funcional, tem menos adoção que CloudFormation ou ARM.

Ansible: Enquanto Terraform é declarativo, Ansible é imperativo. Executa uma série de tarefas na ordem especificada para alcançar o estado desejado. É extremamente flexível e pode fazer praticamente qualquer coisa em infraestrutura, mas requer mais código para expressar a mesma lógica que Terraform.

Pulumi: Uma alternativa moderna que permite escrever essa prática em linguagens de programação reais (Python, Go, TypeScript, C#) em vez de linguagens DSL. Isso atrai desenvolvedores que preferem linguagens conhecidas, embora adicione complexidade para operadores de infraestrutura tradicional.

Comparação entre ferramentas de Infraestrutura como Código

Terraform vs CloudFormation: Terraform é multi-cloud e agnóstico, enquanto CloudFormation é específico para AWS. A primeira oferece melhor experiência de usuário com HCL, mas a segunda tem suporte mais rápido a novos serviços AWS. Para empresas exclusivamente na AWS, CloudFormation é suficiente. Para estratégias multi-cloud, Terraform é superior.

Terraform vs Ansible: Terraform é declarativo (você descreve o estado final), Ansible é imperativo (você descreve os passos). A primeira é melhor para provisionar infraestrutura, a segunda para configurar recursos já existentes. Muitas organizações usam ambas complementarmente: Terraform para criar a infraestrutura e Ansible para configurar aplicações dentro dela.

ARM vs Terraform no Azure: ARM é nativo e totalmente integrado ao Azure, suportando todos os serviços imediatamente. Terraform oferece portabilidade multi-cloud e sintaxe mais limpa com HCL. Para organizações Azure-only, ARM/Bicep é adequado. Para portabilidade, Terraform é melhor.

Pulumi vs Terraform: Pulumi permite usar linguagens de programação reais, oferecendo mais flexibilidade e reutilização de código. Terraform usa HCL, mais simples para operadores sem experiência em programação. Pulumi é melhor para equipes de desenvolvedores, Terraform para equipes mistas de DevOps.

Como implementar Infraestrutura como Código

Primeiros passos e melhores práticas

Comece pequeno: Não tente converter toda sua infraestrutura de uma vez. Escolha um componente simples (como uma rede virtual ou um banco de dados de teste) e implemente como código. Isso permite que você aprenda a ferramenta e estabeleça padrões antes de escalar.

Escolha a ferramenta certa: Avalie qual solução se alinha melhor com sua estratégia cloud. Se você está no Azure, comece com Bicep ou ARM. Se está em múltiplos clouds, Terraform é a escolha mais segura. Se precisa de máxima flexibilidade, considere Pulumi.

Organize seu código: Estruture seus arquivos de forma lógica. Use diretórios separados para diferentes ambientes (dev, staging, prod) ou diferentes componentes (rede, banco de dados, aplicação). Isso mantém o código organizado e fácil de manter.

Use variáveis e outputs: Não hardcode valores. Use variáveis para valores que mudam entre ambientes (nomes de recursos, tamanhos de máquinas, etc.). Use outputs para expor valores importantes que outras partes do código precisam. Isso torna seu código reutilizável e flexível.

Implemente versionamento: Armazene todo seu código em um repositório Git. Cada mudança deve passar por revisão de código antes de ser aplicada. Isso cria auditoria completa e permite que múltiplas pessoas trabalhem na infraestrutura de forma segura.

Valide antes de aplicar: Use comandos como terraform plan ou terraform validate para verificar a sintaxe e visualizar mudanças antes de aplicá-las. Isso previne erros acidentais em produção.

Gerencie estado com cuidado: O arquivo de estado é crítico. Armazene-o em backend remoto (Azure Storage, AWS S3, etc.), nunca localmente. Ative versionamento e criptografia no backend. Considere usar state locking para evitar conflitos quando múltiplas pessoas aplicam mudanças simultaneamente.

Documente sua infraestrutura: Adicione comentários ao seu código explicando decisões arquiteturais. Documente quais variáveis são obrigatórias e quais são opcionais. Isso facilita manutenção futura.

Automação de infraestrutura com IaC

A verdadeira potência emerge quando você a integra com pipelines de automação. Ao invés de aplicar mudanças manualmente, configure seu sistema de CI/CD para aplicá-las automaticamente quando código é commitado no repositório.

Um pipeline típico funciona assim: desenvolvedor faz commit de mudanças no Git → sistema de CI/CD detecta mudança → executa validação e testes → executa terraform plan e publica resultado → administrador revisa mudanças → pipeline aplica mudanças automaticamente com terraform apply.

Essa integração com CI/CD pipeline garante que mudanças de infraestrutura passem pelo mesmo rigor que mudanças de código de aplicação. Você obtém rastreabilidade completa, aprovações obrigatórias e rollback automático em caso de falha.

Ferramentas como GitHub Actions, GitLab CI, Azure Pipelines ou Jenkins podem orquestrar esse fluxo. A chave é automatizar tudo que for possível, desde validação até testes, deixando apenas decisões críticas para aprovação humana.

Testes de infraestrutura: Assim como código de aplicação, infraestrutura deve ser testada. Ferramentas como Terratest permitem escrever testes que verificam se recursos foram criados corretamente, se possuem as propriedades esperadas e se redes estão configuradas como previsto. Testes de conformidade verificam se infraestrutura segue políticas de segurança e governança da organização.

Ambientes ephemeral: Essa prática torna viável criar ambientes temporários para testes. Você pode provisionar um ambiente completo, executar testes, e destruir tudo automaticamente. Isso é particularmente valioso para testar mudanças em um ambiente isolado antes de aplicar em produção.

Escalabilidade sob demanda: Permite que aplicações escalem automaticamente. Quando demanda aumenta, novos recursos podem ser provisionados automaticamente através de triggers (aumento de CPU, número de requisições, etc.). Quando demanda cai, recursos são desprovisionados, reduzindo custos.

Para mais informações sobre infraestrutura como código, você pode conferir este artigo sobre Infraestrutura como Código.