Monitoramento 24h é a vigilância contínua de um ambiente, seja físico ou digital, realizada ininterruptamente por sistemas automatizados e profissionais especializados. O objetivo é identificar ameaças, anomalias ou falhas em tempo real e acionar respostas imediatas antes que o problema cause danos maiores.

Na prática, esse modelo de proteção combina sensores, câmeras, softwares de análise e uma central de operações que funciona todos os dias, a qualquer hora. Quando algo foge do padrão esperado, o sistema dispara alertas e os analistas tomam as providências necessárias, seja acionar autoridades, bloquear acessos ou escalar o incidente internamente.

A lógica é simples: ameaças não seguem horário comercial. Uma tentativa de invasão, uma falha crítica de servidor ou um incêndio podem acontecer de madrugada, no fim de semana ou em feriado. Sem cobertura contínua, o tempo de resposta aumenta e os prejuízos se multiplicam.

Este post explica como o monitoramento ininterrupto funciona, quais tecnologias estão por trás dele, quais benefícios ele oferece e como escolher o serviço certo para a sua necessidade.

O que é o monitoramento 24h e qual seu objetivo?

O monitoramento 24h é um serviço de vigilância contínua que opera sem interrupções, cobrindo todos os períodos do dia e da semana. Ele pode ser aplicado tanto na segurança física de propriedades quanto na proteção de infraestruturas digitais, como redes, servidores e sistemas corporativos.

O objetivo central é garantir que qualquer evento anormal seja identificado no menor tempo possível. Quanto mais rápida a detecção, menor o impacto do incidente. Em ambientes de TI, por exemplo, uma queda de servidor não detectada por horas pode paralisar operações inteiras e gerar perdas financeiras significativas.

Além da detecção, o monitoramento contínuo também cumpre uma função preventiva. Ao registrar padrões de comportamento ao longo do tempo, os sistemas conseguem antecipar situações de risco antes mesmo que elas se concretizem.

Vale destacar que esse tipo de serviço não se limita a grandes empresas. Residências, pequenos comércios e startups também se beneficiam da cobertura ininterrupta, especialmente em um cenário em que ameaças físicas e cibernéticas estão cada vez mais sofisticadas. Para entender melhor a finalidade por trás desses sistemas, vale conferir qual a finalidade de um sistema de monitoramento e como ela orienta toda a estrutura de proteção.

Como funciona o monitoramento 24h na prática?

O funcionamento do monitoramento ininterrupto se apoia em três pilares: captação de dados, análise em tempo real e resposta ao incidente. Cada um desses pilares envolve tecnologias específicas e profissionais treinados para agir dentro de protocolos definidos.

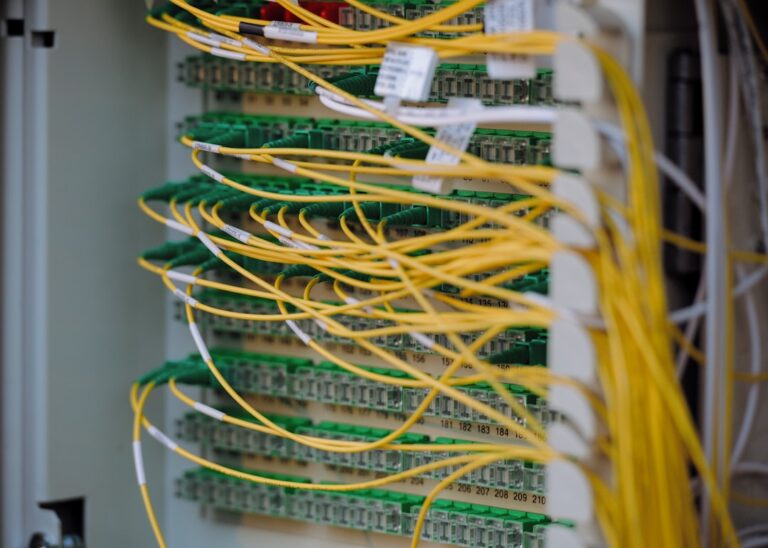

Tudo começa com os dispositivos de campo, como câmeras, sensores de movimento, detectores de fumaça ou agentes de software instalados em servidores e redes. Esses elementos coletam dados continuamente e os enviam para uma central de processamento.

Na central, os dados são analisados por sistemas automatizados que comparam o comportamento atual com padrões previamente estabelecidos. Quando uma anomalia é detectada, seja uma movimentação suspeita, uma tentativa de acesso não autorizado ou uma métrica fora do limite, o sistema gera um alerta.

A partir desse alerta, entra em cena a equipe humana, que avalia a situação e aciona o protocolo de resposta adequado. Dependendo da gravidade, isso pode envolver desde uma notificação ao responsável até o acionamento de autoridades ou a intervenção técnica imediata. Para entender como esse processo se aplica especificamente à segurança da informação, o artigo sobre monitoramento de segurança em sistemas automatizados aprofunda bem esse funcionamento.

Como os sensores e câmeras detectam invasões?

Sensores e câmeras são os olhos e ouvidos do sistema. No contexto físico, sensores de presença utilizam tecnologia infravermelha ou micro-ondas para detectar movimento em áreas monitoradas. Câmeras com visão noturna e resolução de alta definição complementam essa cobertura, registrando imagens mesmo em condições de baixa luminosidade.

Sistemas mais avançados integram inteligência artificial à análise de imagens. Isso permite que o software diferencie, por exemplo, uma pessoa de um animal doméstico, ou identifique comportamentos suspeitos como loitering (permanência prolongada em um local sem motivo aparente).

No ambiente digital, os “sensores” são agentes de monitoramento instalados em servidores, firewalls e endpoints. Eles rastreiam métricas como uso de CPU, tráfego de rede, tentativas de login e alterações em arquivos críticos. Qualquer desvio do comportamento normal dispara um alerta para análise.

A combinação entre hardware de campo e software de análise é o que torna a detecção precisa e rápida, reduzindo falsos positivos e garantindo que os alertas reais recebam atenção imediata.

Qual o papel da central de monitoramento especializada?

A central de monitoramento é o núcleo operacional do sistema. É lá que todos os dados captados pelos dispositivos de campo convergem e onde as decisões de resposta são tomadas.

Nesse ambiente, analistas especializados acompanham dashboards em tempo real, recebem alertas automáticos e avaliam cada ocorrência para determinar a severidade e o curso de ação adequado. A experiência desses profissionais é fundamental para distinguir uma ameaça real de um falso positivo sem perder tempo precioso.

Em contextos de TI, essa estrutura é chamada de NOC (Network Operations Center) quando o foco está na disponibilidade e performance da infraestrutura, ou SOC (Security Operations Center) quando a prioridade é a segurança cibernética. Ambos operam de forma contínua e seguem procedimentos documentados para cada tipo de incidente. Para saber mais sobre o dia a dia desses profissionais, o conteúdo sobre o que faz um analista de monitoramento NOC detalha bem as responsabilidades envolvidas.

A central também é responsável por registrar todos os eventos, gerar relatórios periódicos e alimentar o processo de melhoria contínua do sistema de proteção.

Como ocorre o protocolo de resposta rápida?

O protocolo de resposta rápida é um conjunto de procedimentos predefinidos que orienta a equipe sobre o que fazer quando um determinado tipo de alerta é acionado. Ele elimina a necessidade de improvisar sob pressão e garante que nenhuma etapa crítica seja negligenciada.

Esses protocolos são classificados por nível de severidade. Um alerta de baixa prioridade pode exigir apenas um registro e uma notificação por e-mail. Já um incidente crítico pode acionar uma cadeia de ações simultâneas: bloqueio de acesso, comunicação com o cliente, acionamento de equipes de campo e escalada para gestores.

No ambiente digital, os protocolos de resposta estão intimamente ligados aos planos de continuidade de negócios e recuperação de desastres. Ter essas rotinas bem documentadas é o que garante que, mesmo diante de uma falha grave, a operação seja restabelecida no menor tempo possível. Entender como estruturar um plano de recuperação de desastres é parte essencial de qualquer estratégia de monitoramento robusto.

A eficiência do protocolo depende diretamente de simulações e revisões periódicas. Sistemas que nunca são testados tendem a falhar exatamente no momento em que mais são necessários.

Quais são os principais benefícios do monitoramento 24h?

A vigilância ininterrupta oferece vantagens que vão muito além da simples presença de câmeras ou sistemas de alarme. Os ganhos se distribuem entre segurança, economia e qualidade operacional.

- Redução do tempo de resposta a incidentes: alertas em tempo real permitem que ações corretivas sejam iniciadas em minutos, não horas.

- Prevenção ativa de ameaças: o monitoramento contínuo identifica padrões suspeitos antes que se tornem incidentes concretos.

- Registro histórico completo: todos os eventos são documentados, o que facilita auditorias, investigações e o aprimoramento dos protocolos.

- Conformidade regulatória: em setores como saúde, finanças e tecnologia, manter registros de monitoramento é uma exigência legal ou normativa.

- Maior disponibilidade de sistemas: em ambientes de TI, a supervisão constante evita que falhas silenciosas se acumulem até causar uma indisponibilidade grave.

Esses benefícios se intensificam quando o monitoramento está integrado a uma estratégia mais ampla de gestão de infraestrutura e segurança.

Por que o monitoramento 24h traz mais tranquilidade?

A tranquilidade gerada pela vigilância contínua tem origem em um fator concreto: a certeza de que alguém está olhando, mesmo quando você não pode. Para empresas, isso significa que os sistemas críticos estão sendo supervisionados fora do horário comercial, nos finais de semana e em feriados.

Para gestores de TI, saber que uma equipe especializada está monitorando a infraestrutura em tempo integral reduz a pressão sobre times internos e libera os profissionais para focarem em iniciativas estratégicas, em vez de ficarem em modo de apagão constante.

No contexto físico, a sensação de segurança também influencia a produtividade e o bem-estar das equipes que trabalham nesses ambientes. Colaboradores que se sentem protegidos tendem a ter melhor desempenho e menor rotatividade.

Essa camada de proteção contínua é especialmente relevante para empresas em crescimento, que ampliam suas operações e precisam garantir que a segurança acompanhe essa expansão sem demandar um aumento proporcional de equipe interna.

Como o sistema ajuda na prevenção de crimes?

A presença de um sistema de monitoramento ativo tem efeito dissuasório comprovado. Quando potenciais invasores ou agentes mal-intencionados sabem que o ambiente é monitorado continuamente, a probabilidade de tentativa cai significativamente.

Além do efeito preventivo, a análise de padrões comportamentais permite identificar situações de risco antes que evoluam para um crime. Movimentações atípicas em horários incomuns, tentativas repetidas de acesso a áreas restritas ou comportamentos fora do padrão normal são sinais que sistemas inteligentes conseguem detectar com antecedência.

No universo digital, a prevenção funciona de maneira similar. Tentativas de ataque raramente acontecem de forma abrupta. Geralmente são precedidas por varreduras de rede, testes de vulnerabilidade ou acessos anômalos. O monitoramento contínuo captura esses sinais iniciais e permite uma resposta antes que o ataque se concretize.

Essa capacidade preventiva é um dos principais argumentos para adotar a vigilância ininterrupta como política permanente, e não como medida reativa após um incidente já ocorrido.

De que forma o monitoramento reduz custos de segurança?

Pode parecer contraditório, mas investir em monitoramento contínuo costuma reduzir os custos totais com segurança. O motivo é simples: prevenir é mais barato do que remediar.

Uma invasão física não resolvida a tempo pode resultar em perda de equipamentos, documentos e ativos. Uma falha de servidor não detectada pode derrubar sistemas por horas, gerando prejuízos operacionais, multas contratuais e danos à reputação. O custo de um incidente grave supera, na maioria dos casos, o investimento em monitoramento preventivo.

Além disso, a automação envolvida nos sistemas modernos de vigilância reduz a necessidade de grande equipe de segurança presencial. Uma central especializada consegue monitorar dezenas de ambientes simultaneamente com uma equipe enxuta e altamente treinada.

Em TI, a otimização de recursos também se aplica à infraestrutura em nuvem. O monitoramento contínuo de métricas de consumo é uma das bases do FinOps, disciplina que ajuda empresas a controlar e reduzir gastos com cloud sem abrir mão de performance ou disponibilidade.

Quais tecnologias são essenciais no monitoramento 24h?

O nível de eficiência de um sistema de vigilância contínua depende diretamente das tecnologias que o compõem. Algumas são fundamentais para qualquer estrutura de monitoramento, independentemente do porte ou segmento.

- Câmeras IP com análise inteligente de vídeo: capturam imagens de alta resolução e permitem a análise automatizada de comportamentos suspeitos por algoritmos de visão computacional.

- Sensores de presença, temperatura e fumaça: monitoram variáveis ambientais críticas e disparam alertas diante de qualquer anomalia.

- Sistemas SIEM (Security Information and Event Management): no contexto digital, agregam logs de múltiplas fontes e correlacionam eventos para identificar ameaças complexas.

- Plataformas de monitoramento de infraestrutura: ferramentas como Zabbix, Grafana, Datadog e Azure Monitor acompanham a saúde de servidores, redes e aplicações em tempo real.

- Inteligência artificial e machine learning: permitem que os sistemas aprendam padrões normais de comportamento e detectem desvios com precisão crescente ao longo do tempo.

- Conectividade redundante: links de internet com failover automático garantem que a central de monitoramento não perca a comunicação com os dispositivos de campo em caso de falha de rede.

A integração entre essas tecnologias é o que transforma dispositivos isolados em um ecossistema de proteção coeso. Para ambientes de TI, aspectos como alta disponibilidade de infraestrutura e escalabilidade dos recursos também são parte indissociável de uma estratégia de monitoramento eficaz.

Como escolher o melhor serviço de monitoramento 24h?

A escolha do serviço certo começa pela clareza sobre o que precisa ser protegido. Ambientes físicos, infraestruturas digitais e sistemas híbridos têm requisitos distintos e demandam abordagens diferentes.

Alguns critérios essenciais para avaliar qualquer provedor de monitoramento contínuo:

- Tempo médio de resposta a alertas: quanto tempo o provedor leva para acionar uma resposta após identificar um incidente? Esse indicador é um dos mais relevantes para medir a eficiência real do serviço.

- Protocolos de escalonamento documentados: o serviço precisa ter procedimentos claros para cada tipo e nível de severidade de incidente, com responsáveis definidos em cada etapa.

- Cobertura tecnológica: verifique se as ferramentas utilizadas são compatíveis com o seu ambiente e se há integração com os sistemas que você já utiliza.

- Capacidade de personalização: cada ambiente tem suas particularidades. Provedores que oferecem configurações customizadas tendem a entregar resultados mais precisos e menos falsos positivos.

- Relatórios e visibilidade: você deve ter acesso a dashboards e relatórios periódicos que mostrem o que foi monitorado, os incidentes registrados e as ações tomadas.

- Conformidade e segurança dos dados: principalmente em ambientes digitais, é fundamental que o provedor esteja alinhado com normas como a LGPD e adote boas práticas de segurança da informação.

Para empresas que buscam monitoramento de infraestrutura de TI, contar com um parceiro que entenda de gestão de infraestrutura e que tenha experiência com ambientes em nuvem faz toda a diferença. Um bom provedor não apenas monitora, mas também orienta sobre como estruturar o ambiente para ser mais resiliente e fácil de supervisionar. Entender o que é um sistema de monitoramento em profundidade ajuda a fazer perguntas mais precisas durante a avaliação de fornecedores e a escolher a solução que realmente atende às necessidades do seu negócio.