O monitoramento de ameaças internas é uma estratégia de segurança digital focada em identificar e mitigar riscos que surgem dentro da própria organização, partindo de pessoas que já possuem acesso autorizado aos sistemas, como colaboradores, parceiros ou prestadores de serviço. Diferente das defesas perimetrais tradicionais, essa prática funciona através da análise contínua do comportamento de usuários e do tráfego de dados para detectar atividades suspeitas que possam indicar desde erros operacionais involuntários até tentativas deliberadas de fraude ou roubo de informações confidenciais.

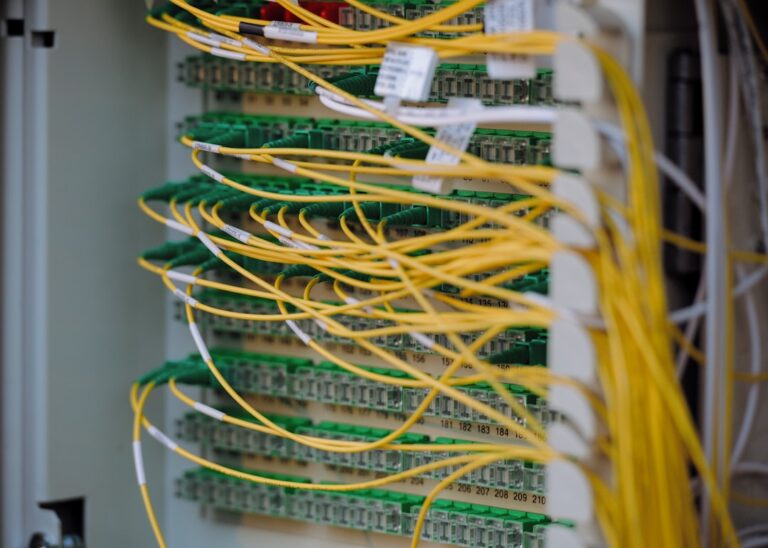

Em um cenário onde o trabalho remoto e a infraestrutura em nuvem tornaram as fronteiras corporativas mais fluidas, compreender profundamente o que é o monitoramento de ameaças internas tornou-se essencial para a proteção de dados e a conformidade com normas como a LGPD. O processo envolve a implementação de ferramentas inteligentes que monitoram sinais como logins em horários atípicos, movimentações excessivas de arquivos e o uso indevido de credenciais comprometidas, especialmente em ecossistemas como Microsoft Azure e Microsoft 365. Ao adotar esse controle, as organizações deixam de apenas reagir a invasões externas e passam a construir um ecossistema resiliente, capaz de neutralizar negligências e abusos de privilégios que costumam passar despercebidos por soluções de segurança convencionais.

O que define uma ameaça interna no contexto de segurança?

Uma ameaça interna no contexto de segurança define-se como qualquer risco potencial à integridade, confidencialidade ou disponibilidade de dados que se origina de indivíduos com acesso autorizado aos sistemas de uma organização. Esse grupo inclui não apenas colaboradores diretos, mas também prestadores de serviço, parceiros de negócios e ex-funcionários que ainda mantêm credenciais ativas.

Diferente dos ataques cibernéticos externos, que precisam romper perímetros de defesa, a ameaça interna já possui as “chaves de casa”. O perigo reside justamente na confiança depositada em usuários que, por diversas razões, podem comprometer a infraestrutura digital, tornando a detecção muito mais complexa para ferramentas de monitoramento convencionais.

Para compreender o que é o monitoramento de ameaças internas na prática, é preciso identificar os três perfis principais que geram esses riscos no dia a dia corporativo:

- Usuários Maliciosos: Pessoas que utilizam deliberadamente seus privilégios de acesso para roubar propriedade intelectual, cometer fraudes ou sabotar operações por motivações pessoais ou financeiras.

- Usuários Negligentes: Colaboradores que, por falta de treinamento ou conveniência, ignoram políticas de segurança, como compartilhar senhas ou armazenar dados sensíveis em ambientes de nuvem não protegidos.

- Usuários Comprometidos: Situações em que as credenciais de um funcionário legítimo são roubadas por agentes externos através de phishing, permitindo que o invasor atue de forma oculta dentro do sistema.

Dentro de ecossistemas gerenciados, como o Microsoft Azure e o Microsoft 365, a definição dessas ameaças também engloba falhas de configuração e o uso indevido de permissões administrativas. A visibilidade sobre quem acessa as informações e como elas são movimentadas é o que diferencia uma empresa resiliente de uma organização vulnerável a vazamentos.

Identificar esses padrões comportamentais permite que a gestão de TI atue de forma preventiva, garantindo a conformidade com a LGPD e protegendo a continuidade do negócio. O foco deixa de ser apenas a barreira externa e passa a ser a análise inteligente do que acontece dentro da própria infraestrutura.

Por que o monitoramento de ameaças internas é importante?

O monitoramento de ameaças internas é importante porque permite que as organizações identifiquem vulnerabilidades e comportamentos de risco que as ferramentas de segurança convencionais, focadas apenas em ataques externos, costumam ignorar. Como os usuários internos já possuem acesso legítimo aos dados, uma ação indevida pode causar danos severos antes mesmo de ser notada.

A implementação dessa estratégia é fundamental para garantir a continuidade do negócio e a proteção de ativos intelectuais. Em um cenário de transformação digital acelerada, a visibilidade sobre as operações internas torna-se o pilar central de uma postura de segurança moderna e resiliente.

Veja os principais motivos pelos quais essa prática é essencial para empresas que operam em nuvem:

- Conformidade com a LGPD: O monitoramento contínuo ajuda a prevenir o vazamento de dados pessoais e sensíveis, garantindo que a empresa cumpra as normas legais e evite sanções administrativas pesadas.

- Adoção do Modelo Zero Trust: Ao compreender o que é o monitoramento de ameaças internas, a gestão de TI passa a aplicar o princípio de nunca confiar e sempre verificar, independentemente de onde venha o acesso.

- Proteção em Ambientes Cloud: Em ecossistemas como Microsoft Azure e Microsoft 365, o controle rigoroso de identidades é vital para evitar que o sequestro de uma conta comprometa toda a infraestrutura corporativa.

- Redução de Impactos Financeiros: Detectar uma atividade suspeita de forma precoce minimiza os custos relacionados à recuperação de desastres, perda de dados e interrupção de serviços críticos.

Além da proteção técnica, essa prática promove uma cultura de responsabilidade e transparência. Quando os colaboradores compreendem que as interações com os sistemas são auditadas, o risco de negligência diminui drasticamente, fortalecendo a governança digital como um todo.

Manter a integridade do ambiente corporativo exige ferramentas capazes de traduzir grandes volumes de logs em informações acionáveis. Isso permite que a equipe de tecnologia tome decisões baseadas em dados reais, antecipando-se a crises antes que elas afetem a reputação da marca.

A eficiência dessa estratégia depende diretamente da capacidade da empresa em cruzar informações de differentes fontes para identificar o que foge do padrão esperado. Para que isso aconteça, é necessário entender os mecanismos que tornam essa vigilância possível no dia a dia operacional.

Quais são os principais tipos de ameaças de insiders?

A classificação dessas vulnerabilidades baseia-se na origem do risco e no nível de intencionalidade do agente, dividindo-se entre ações deliberadas, falhas operacionais humanas e o uso indevido de identidades por terceiros mal-intencionados. Compreender essas distinções é crucial para configurar políticas de segurança granulares no Microsoft Azure, permitindo que a infraestrutura se torne resiliente contra comportamentos anômalos que fogem aos padrões produtivos da organização.

O que caracteriza um colaborador mal-intencionado?

Um colaborador mal-intencionado caracteriza-se pelo uso deliberado de suas permissões de acesso para causar danos financeiros, sabotar operações ou roubar propriedade intelectual da empresa. Esse indivíduo possui motivações claras, que podem variar desde benefícios financeiros até vingança após uma demissão ou insatisfação profissional.

Esse tipo de ameaça é particularmente perigosa em ecossistemas como o Microsoft 365, onde um usuário com altos privilégios pode exportar bases de dados inteiras ou excluir arquivos críticos em poucos minutos. O monitoramento de ameaças internas atua aqui identificando padrões de exfiltração de dados que fogem à rotina habitual do cargo.

Como ocorrem os erros humanos não-intencionais?

Os erros humanos não-intencionais ocorrem quando colaboradores cometem falhas operacionais ou negligenciam políticas de segurança por falta de treinamento, pressa ou busca por maior agilidade em suas tarefas diárias. Esse perfil, conhecido como “insider negligente”, é responsável pela maioria dos incidentes de segurança nas empresas.

Exemplos comuns dessa categoria incluem:

- Configuração incorreta de permissões em recursos de nuvem, deixando dados sensíveis expostos.

- Envio de documentos confidenciais para destinatários errados via e-mail ou chat.

- Uso de dispositivos pessoais não protegidos para acessar sistemas corporativos.

- Armazenamento de senhas em arquivos de texto sem criptografia.

Quais os riscos de usuários com credenciais comprometidas?

Os riscos de usuários com credenciais comprometidas envolvem a infiltração de agentes externos que utilizam logins legítimos, obtidos através de ataques de phishing ou engenharia social, para se passar por um colaborador real. Nesse cenário, o invasor não precisa “quebrar” a segurança, pois ele entra pela porta da frente com uma identidade válida.

Essa ameaça é extremamente silenciosa, pois as ferramentas tradicionais de perímetro veem apenas um usuário autorizado realizando tarefas comuns. A detecção eficaz depende da análise de sinais como logins em localizações geográficas impossíveis ou acessos realizados em horários fora do padrão produtivo do colaborador.

A proteção contra esses diferentes perfis exige uma infraestrutura técnica robusta, capaz de integrar logs de segurança e traduzir comportamentos isolados em uma visão clara de risco para o negócio.

Como implementar o monitoramento de ameaças internas?

Para implementar o monitoramento de ameaças internas, é necessário combinar tecnologia de ponta, processos de governança bem definidos e uma cultura organizacional voltada para a proteção de dados. O objetivo é criar uma camada de visibilidade que acompanhe o ciclo de vida do usuário dentro dos sistemas corporativos.

Essa implementação deve ser integrada à infraestrutura existente, garantindo que o fluxo de trabalho não seja interrompido. Em ambientes modernos, o foco recai sobre a análise de dados em tempo real para identificar desvios de comportamento antes que eles resultem em incidentes graves.

Como aplicar políticas e controles de acesso rígidos?

A aplicação de políticas e controles de acesso rígidos ocorre através da adoção do princípio do menor privilégio, garantindo que cada colaborador tenha acesso apenas aos recursos estritamente necessários para sua função. Isso reduz drasticamente a superfície de ataque dentro da organização.

Em ecossistemas como o Microsoft Azure e Microsoft 365, essa gestão é otimizada por meio de ferramentas de identidade que permitem:

- Autenticação Multifator (MFA): Adiciona uma camada extra de segurança para validar a identidade do usuário.

- Controle de Acesso Baseado em Função (RBAC): Define permissões específicas com base no cargo e responsabilidade.

- Acesso Condicional: Bloqueia ou libera recursos baseando-se em sinais de risco, como localização ou dispositivo utilizado.

Quais ferramentas ajudam na detecção de riscos?

As ferramentas que ajudam na detecção de riscos incluem soluções de análise de comportamento de usuários e entidades (UEBA), sistemas de prevenção de perda de dados (DLP) e plataformas de SIEM integradas à nuvem. Essas tecnologias traduzem logs complexos em alertas inteligentes.

Plataformas como o Microsoft Sentinel e o Microsoft Purview são fundamentais para centralizar essa vigilância. Elas permitem entender o que é o monitoramento de ameaças internas de forma automatizada, correlacionando eventos isolados para identificar padrões de exfiltração de dados ou abuso de privilégios administrativos.

Qual a importância do treinamento de conscientização?

A importância do treinamento de conscientização reside na capacidade de transformar os colaboradores na primeira linha de defesa da empresa contra falhas operacionais e engenharia social. O fator humano é, muitas vezes, o elo mais fraco e, ao mesmo tempo, o mais estratégico da segurança.

Instruir a equipe sobre as diretrizes da LGPD e as boas práticas de segurança digital minimiza o risco de usuários negligentes. Quando todos compreendem o valor dos ativos digitais, a conformidade torna-se parte natural da rotina, fortalecendo a resiliência de toda a infraestrutura gerenciada.

A consolidação desses pilares técnicos e educacionais prepara a organização para enfrentar desafios cibernéticos cada vez mais sofisticados. Ter uma visão clara sobre as movimentações internas é o que permite transformar a segurança em um diferencial competitivo para o crescimento do negócio.

Como a gestão de riscos protege a organização contra insiders?

Esta abordagem estabelece uma camada de vigilância contínua que mapeia vulnerabilidades técnicas e comportamentais antes que elas evoluam para incidentes críticos de vazamento. Ao priorizar a análise profunda de como os dados são manipulados por quem já detém permissões legítimas, a empresa transcende a segurança de perímetro tradicional e foca na integridade do fluxo de informações internas.

A integração estratégica entre governança de TI e monitoramento de ameaças cria um ecossistema blindado, abrangendo desde a infraestrutura em nuvem até os terminais de trabalho híbrido. Em conformidade com a LGPD, o uso de automação no Microsoft Azure permite que alertas de segurança e auditorias ocorram em tempo real, mitigando abusos de privilégios de forma proativa.

Qual a importância da visibilidade sobre os ativos digitais?

A importância da visibilidade sobre os ativos digitais reside na capacidade de mapear cada interação dentro do ecossistema tecnológico, permitindo que a gestão saiba exatamente quem acessou qual informação e em qual momento. Sem esse controle, ações maliciosas ou erros operacionais podem passar despercebidos por longos períodos, aumentando o prejuízo financeiro.

Em ambientes gerenciados e complexos, a gestão de riscos utiliza ferramentas que centralizam logs de atividade, transformando dados brutos em informações estratégicas. Isso permite uma atuação muito mais precisa em diversas frentes:

- Identificação de acessos anômalos: Detectar quando um usuário acessa pastas ou bancos de dados que não fazem parte de sua rotina produtiva.

- Monitoramento de privilégios: Garantir que contas com altos níveis de acesso não sejam utilizadas de forma abusiva ou desnecessária.

- Rastreabilidade de documentos: Acompanhar o fluxo de arquivos sensíveis para evitar exfiltrações acidentais em canais não autorizados.

Como o controle comportamental evita vazamentos de dados?

O controle comportamental evita vazamentos de dados ao criar uma linha de base do que é considerado um comportamento padrão para cada perfil de usuário na empresa. Quando uma ação foge drasticamente dessa normalidade, o sistema emite alertas imediatos, permitindo que a equipe de segurança interrompa o acesso antes que o dano seja consolidado.

Essa camada de proteção é fundamental para validar se as políticas de segurança estão sendo seguidas no cotidiano operacional. Ao analisar sinais como downloads massivos de arquivos ou tentativas de acesso em horários incomuns, a organização consegue isolar ameaças em tempo real, protegendo a continuidade do negócio e fortalecendo a resiliência de toda a sua infraestrutura digital.