Fazer cibersegurança na prática significa adotar um conjunto estruturado de políticas, tecnologias e processos para proteger sistemas, dados e pessoas contra ameaças digitais. Não existe uma solução única: a proteção eficaz combina camadas que vão desde o controle de acesso até a resposta a incidentes.

O ponto de partida é entender que cibersegurança não é um projeto com início e fim. É uma disciplina contínua que exige monitoramento, atualização constante e engajamento de toda a organização, do estagiário ao CEO.

Ataques como ransomware, phishing e vazamentos de dados tornaram-se rotina no ambiente corporativo. Empresas de qualquer porte estão sujeitas a essas ameaças, e os impactos vão muito além do financeiro: reputação, continuidade operacional e conformidade legal também estão em jogo.

Este guia cobre desde os conceitos fundamentais até a implementação prática, passando por ferramentas, treinamento de equipes e gestão de crises. Se você quer saber como estruturar a segurança digital da sua empresa com consistência, este é o caminho.

O que é cibersegurança e por que ela é essencial?

Cibersegurança é o conjunto de práticas, tecnologias e processos destinados a proteger sistemas computacionais, redes e dados contra acessos não autorizados, ataques, danos ou perdas. O objetivo central é garantir três propriedades fundamentais: confidencialidade, integridade e disponibilidade das informações.

A confidencialidade garante que apenas pessoas autorizadas acessem determinadas informações. A integridade assegura que os dados não sejam alterados de forma indevida. E a disponibilidade mantém os sistemas e serviços funcionando quando necessário.

A essencialidade da cibersegurança se tornou evidente com a digitalização acelerada dos negócios. Hoje, praticamente toda operação corporativa depende de sistemas conectados à internet, o que amplia a superfície de ataque de forma significativa.

Entre os principais riscos que uma estratégia de cibersegurança precisa endereçar estão:

- Ransomware: malware que criptografa dados e exige resgate para liberá-los

- Phishing: golpes que induzem usuários a entregar credenciais ou dados sensíveis

- Ataques de força bruta: tentativas automatizadas de descobrir senhas

- Exploração de vulnerabilidades: uso de falhas em softwares desatualizados

- Ameaças internas: colaboradores que, intencionalmente ou não, comprometem a segurança

Para entender melhor como esses ataques funcionam na prática, vale conhecer em detalhes o que é ransomware e como ele age, um dos vetores mais destrutivos da atualidade.

Sem uma estratégia de cibersegurança, a empresa fica exposta a interrupções operacionais, multas regulatórias, perda de clientes e danos irreparáveis à reputação.

Como funciona a cibersegurança em uma organização?

A cibersegurança em uma organização funciona por meio de um modelo em camadas, onde cada nível de proteção complementa o anterior. Não existe um único mecanismo capaz de cobrir todos os vetores de ataque, por isso a abordagem em profundidade é o padrão adotado pelo mercado.

Na prática, isso significa combinar ferramentas tecnológicas, processos bem definidos e pessoas capacitadas. A tecnologia sozinha não resolve: uma empresa pode ter o melhor firewall do mercado e ainda assim sofrer um ataque bem-sucedido por causa de um colaborador que clicou em um link malicioso.

O funcionamento estruturado da cibersegurança organizacional passa por quatro etapas principais:

- Identificação: mapear ativos, riscos e vulnerabilidades existentes

- Proteção: implementar controles para reduzir a probabilidade de incidentes

- Detecção: monitorar continuamente para identificar ameaças em tempo real

- Resposta e recuperação: agir rapidamente quando um incidente ocorre e restaurar a normalidade

Esse ciclo é baseado no framework NIST, amplamente adotado por organizações ao redor do mundo como referência para estruturar programas de segurança cibernética.

Quais são as principais camadas de proteção?

As camadas de proteção em cibersegurança formam o que se chama de defesa em profundidade. A ideia é que, mesmo que um atacante consiga superar uma barreira, outras ainda estarão no caminho.

As camadas mais comuns incluem:

- Segurança de perímetro: firewalls e sistemas de detecção de intrusão que filtram o tráfego que entra e sai da rede

- Controle de identidade e acesso: autenticação multifator, gestão de privilégios e políticas de senha robustas

- Segurança de endpoint: proteção nos dispositivos dos usuários, como antivírus, EDR e criptografia de disco

- Segurança de rede: segmentação, VPNs e monitoramento de tráfego interno

- Segurança de dados: criptografia, classificação de dados e controle de acesso granular

- Backup e recuperação: cópias de segurança regulares que garantem a continuidade em caso de incidente

O controle de acesso é uma das camadas mais críticas, pois a maioria dos ataques bem-sucedidos explora credenciais comprometidas ou permissões excessivas.

Como a cibersegurança protege dados e sistemas?

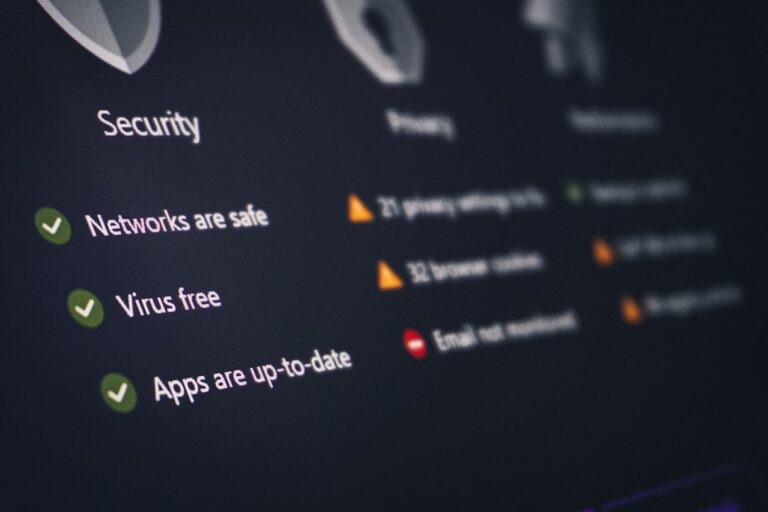

A proteção de dados e sistemas acontece por meio de um conjunto de controles preventivos, detectivos e corretivos aplicados de forma coordenada.

Do lado preventivo, a criptografia garante que mesmo que um dado seja interceptado, ele não possa ser lido sem a chave correta. O controle de acesso impede que usuários não autorizados cheguem a informações sensíveis. E as atualizações regulares de software fecham brechas conhecidas antes que possam ser exploradas.

Do lado detectivo, ferramentas de monitoramento analisam comportamentos anômalos na rede e nos sistemas. Um login feito de um país diferente no meio da madrugada, por exemplo, pode ser um sinal de comprometimento de credenciais.

Do lado corretivo, planos de resposta a incidentes e rotinas de backup bem estruturadas garantem que os dados possam ser recuperados e os sistemas restaurados com o menor impacto possível.

A combinação dessas três dimensões é o que transforma cibersegurança de teoria em proteção real.

Quais são os tipos de cibersegurança que você precisa conhecer?

A cibersegurança não é uma disciplina única. Ela se divide em várias especialidades, cada uma focada em um domínio específico do ambiente digital. Conhecer esses tipos ajuda a identificar quais são as prioridades para o seu contexto.

As principais áreas são: segurança da informação, segurança de ponto de acesso e identidade, segurança de aplicativos, segurança operacional, segurança em IoT e conformidade regulatória. Cada uma endereça um conjunto específico de riscos e exige abordagens distintas.

O erro mais comum das empresas é tratar cibersegurança como uma área monolítica, quando na prática é preciso ter clareza sobre qual domínio está mais exposto antes de decidir onde investir primeiro.

O que é segurança de informação?

Segurança da informação é a disciplina que protege dados em qualquer formato, seja digital ou físico, contra acesso, uso, divulgação, interrupção, modificação ou destruição não autorizados.

Ela é mais ampla que a cibersegurança em sentido estrito, pois inclui preocupações com documentos físicos, processos internos e comportamento humano, e não apenas sistemas digitais.

Os três pilares da segurança da informação são a confidencialidade, a integridade e a disponibilidade, conhecidos pela sigla CID. Toda política de segurança bem estruturada orbita em torno dessas três propriedades.

Na prática, isso se traduz em políticas de classificação de dados, controles de acesso, treinamento de colaboradores e auditoria de acessos. Sem uma base sólida em segurança da informação, as demais camadas perdem eficácia.

O que é segurança de ponto de acesso e gestão de identidade?

Segurança de ponto de acesso refere-se à proteção dos dispositivos que se conectam à rede corporativa, como notebooks, smartphones, tablets e workstations. Gestão de identidade, por sua vez, trata de quem pode acessar o quê dentro do ambiente digital da organização.

Essas duas áreas caminham juntas porque um dispositivo comprometido é frequentemente o vetor de entrada para o roubo de credenciais, e uma identidade mal gerenciada pode abrir portas para todo o ambiente.

As práticas mais importantes nesse domínio incluem:

- Autenticação multifator (MFA) para todos os acessos críticos

- Princípio do menor privilégio: cada usuário acessa apenas o que precisa

- Gestão de dispositivos móveis (MDM) para controlar endpoints remotos

- Monitoramento de acessos privilegiados (PAM)

Soluções como o Microsoft Entra ID, integrado ao ecossistema Microsoft 365, oferecem uma camada robusta de gestão de identidade com políticas de acesso condicional e proteção contra credenciais comprometidas.

O que é segurança de aplicativos?

Segurança de aplicativos é a prática de proteger softwares contra ameaças durante todo o seu ciclo de vida, desde o desenvolvimento até a operação em produção.

Vulnerabilidades em aplicativos são uma das principais portas de entrada para ataques. Falhas como injeção de SQL, cross-site scripting (XSS) e autenticação fraca estão entre as mais exploradas por atacantes.

As boas práticas nessa área incluem revisão de código com foco em segurança, testes de penetração em aplicações, uso de firewalls de aplicação web (WAF) e adoção de frameworks seguros de desenvolvimento.

No contexto de desenvolvimento moderno, a integração de segurança no pipeline de DevOps, prática conhecida como DevSecOps, garante que as verificações de segurança aconteçam de forma automatizada a cada atualização do código, reduzindo o risco de colocar vulnerabilidades em produção.

O que é segurança operacional?

Segurança operacional, ou OpSec, é a disciplina que trata dos processos e decisões relacionadas ao manuseio e proteção de dados em operação, ou seja, como as informações são gerenciadas no dia a dia da organização.

Ela envolve definir quem tem permissão de acessar quais sistemas, como os dados são armazenados e transmitidos, quais procedimentos existem para situações de risco e como as permissões são revisadas periodicamente.

Um exemplo prático: um colaborador que deixa a empresa deve ter seus acessos revogados imediatamente. Parece óbvio, mas a falta de um processo formal de offboarding deixa credenciais ativas por semanas ou meses, criando riscos desnecessários.

A segurança operacional também inclui a gestão de fornecedores e terceiros que acessam o ambiente da empresa, uma superfície de ataque frequentemente negligenciada.

O que é segurança em IoT?

Segurança em IoT trata da proteção de dispositivos conectados à internet que vão além dos computadores tradicionais, como câmeras de segurança, sensores industriais, sistemas de controle de acesso físico, equipamentos médicos e dispositivos inteligentes em geral.

O problema central com IoT é que muitos desses dispositivos foram projetados com foco em funcionalidade, não em segurança. Senhas padrão que nunca são alteradas, firmware desatualizado e comunicação sem criptografia são vulnerabilidades comuns.

As boas práticas para ambientes com IoT incluem segmentação de rede para isolar esses dispositivos, inventário atualizado de todos os equipamentos conectados, atualização regular de firmware e monitoramento de tráfego gerado por esses dispositivos.

Com a expansão de ambientes industriais conectados e o crescimento do trabalho remoto, a superfície de ataque via IoT tende a crescer significativamente nos próximos anos.

O que é conformidade regulatória em cibersegurança?

Conformidade regulatória em cibersegurança é o alinhamento das práticas de segurança da organização com leis, normas e regulamentações aplicáveis ao seu setor e localidade.

No Brasil, a LGPD (Lei Geral de Proteção de Dados) é a principal referência, estabelecendo obrigações sobre como dados pessoais devem ser coletados, armazenados, processados e protegidos. O descumprimento pode resultar em multas significativas e danos reputacionais.

Além da LGPD, dependendo do setor, outras normas podem se aplicar, como as resoluções do Banco Central para instituições financeiras, normas da ANVISA para o setor de saúde e padrões internacionais como ISO 27001 e PCI-DSS para empresas que processam pagamentos com cartão.

A conformidade não deve ser vista apenas como obrigação legal. Ela funciona como um guia estruturado que força a organização a adotar práticas mínimas de segurança, documentar processos e criar responsabilidades claras.

Como implementar cibersegurança do zero na sua empresa?

Implementar cibersegurança do zero exige um processo estruturado em fases. Começar pelos fundamentos, mapear o que existe, identificar os riscos e construir camadas de proteção de forma progressiva é mais eficaz do que tentar resolver tudo de uma vez.

Muitas empresas cometem o erro de comprar ferramentas antes de entender o problema. A consequência é um ambiente com múltiplas soluções sobrepostas, sem integração e sem um processo claro de uso. O resultado é falsa sensação de segurança.

O ponto de partida correto é sempre o diagnóstico.

Como fazer um diagnóstico de vulnerabilidades?

O diagnóstico de vulnerabilidades é o processo de identificar, classificar e priorizar as fraquezas de segurança nos sistemas, redes e processos da organização.

O processo começa com o inventário de ativos: listar todos os sistemas, dispositivos, softwares e dados que precisam ser protegidos. Sem saber o que existe, não é possível proteger adequadamente.

Em seguida, ferramentas de varredura de vulnerabilidades, como Nessus, OpenVAS ou soluções integradas ao ambiente de nuvem, analisam os ativos em busca de falhas conhecidas, configurações incorretas e versões desatualizadas de software.

O resultado é um relatório de vulnerabilidades que deve ser classificado por criticidade. A priorização é essencial: não é possível corrigir tudo ao mesmo tempo, então os riscos mais altos devem ser tratados primeiro.

Recomenda-se realizar esse diagnóstico periodicamente, pelo menos uma vez por ano, e sempre que houver mudanças significativas na infraestrutura.

Como criar uma política de segurança cibernética?

A política de segurança cibernética é o documento que formaliza as regras, responsabilidades e procedimentos relacionados à proteção digital da organização. Ela é a base sobre a qual todas as outras iniciativas de segurança se apoiam.

Uma boa política deve cobrir, no mínimo:

- Uso aceitável de sistemas e dispositivos corporativos

- Regras de senhas e autenticação

- Procedimentos de backup e recuperação de dados

- Gestão de incidentes de segurança

- Política de acesso remoto e uso de VPN

- Responsabilidades de cada área e colaborador

A linguagem deve ser clara e acessível. Uma política que ninguém lê ou entende não cumpre sua função. É importante também que ela seja revisada periodicamente para refletir mudanças no ambiente tecnológico e no cenário de ameaças.

Publicar a política e garantir que todos os colaboradores a conheçam, preferencialmente com confirmação formal de leitura, é tão importante quanto escrever o documento.

Como estruturar um comitê de segurança cibernética?

Um comitê de segurança cibernética é um grupo multidisciplinar responsável por definir a estratégia de segurança, aprovar políticas, acompanhar indicadores e tomar decisões sobre investimentos e respostas a incidentes.

Ele deve reunir representantes das áreas de TI, jurídico, recursos humanos, financeiro e alta liderança. A presença da liderança executiva é fundamental: segurança é um tema de negócio, não apenas técnico.

As reuniões do comitê devem ter pauta definida, frequência regular e registro de decisões. Os tópicos típicos incluem revisão de indicadores de segurança, análise de incidentes recentes, atualização sobre novas ameaças e aprovação de projetos de melhoria.

Em empresas menores, onde um comitê formal pode não ser viável, é importante pelo menos definir um responsável claro pela segurança cibernética e garantir que ele tenha acesso direto à diretoria para escalar decisões quando necessário.

Como realizar testes e simulações de ataques?

Testes e simulações de ataques são a forma mais eficaz de validar se os controles de segurança implementados realmente funcionam. Existem diferentes modalidades, cada uma com objetivos específicos.

O teste de penetração (pentest) é realizado por profissionais especializados que simulam um ataque real contra os sistemas da organização. O objetivo é identificar vulnerabilidades exploráveis antes que um atacante real o faça.

O red team vai além do pentest tradicional: simula um adversário com objetivos específicos, usando técnicas avançadas de engenharia social, exploração técnica e movimentação lateral dentro do ambiente.

Os exercícios de phishing simulado testam a resiliência dos colaboradores contra golpes de engenharia social. Os resultados ajudam a direcionar treinamentos de conscientização.

Por fim, os exercícios de mesa (tabletop) simulam cenários de crise em formato de discussão estruturada, testando se as equipes sabem o que fazer quando um incidente acontece, sem precisar acionar sistemas reais.

Como fazer a gestão de crises de cibersegurança?

Gestão de crises em cibersegurança é o conjunto de processos para responder a incidentes de segurança de forma organizada, minimizando danos e restaurando a normalidade o mais rápido possível.

O maior erro das organizações nesse contexto é não ter um plano antes da crise acontecer. Quando um ataque ocorre, o estresse é alto, o tempo é curto e as decisões erradas têm consequências graves. Um plano de resposta a incidentes documentado e testado faz toda a diferença.

A gestão de crises tem três momentos distintos: o planejamento prévio, a ação durante o incidente e a recuperação após ele. Cada fase exige preparação específica.

Como planejar a comunicação em caso de ataque?

O plano de comunicação para incidentes cibernéticos deve ser definido antes de qualquer ataque acontecer. Ele precisa responder a três perguntas básicas: quem comunica, para quem comunica e o que comunica.

Internamente, é preciso definir a cadeia de escalonamento: quem é notificado primeiro, quem aciona o comitê de crise e quem toma as decisões operacionais. A falta de clareza nesse fluxo cria paralisia nos momentos mais críticos.

Externamente, dependendo da natureza do incidente, pode ser necessário comunicar clientes, parceiros, autoridades regulatórias e a imprensa. A LGPD, por exemplo, exige a notificação à ANPD em casos de vazamento de dados pessoais.

A comunicação com o público externo deve ser honesta, sem entrar em detalhes técnicos que possam expor vulnerabilidades adicionais. O timing e o tom são tão importantes quanto o conteúdo da mensagem.

Como agir durante uma crise de cibersegurança?

Durante uma crise, as primeiras horas são decisivas. A prioridade imediata é conter o incidente para evitar que ele se expanda para outras partes do ambiente.

O processo de resposta segue, geralmente, as seguintes etapas:

- Identificação: confirmar que o incidente está ocorrendo e qual é sua natureza

- Contenção: isolar sistemas afetados para impedir a propagação

- Erradicação: remover a causa raiz do incidente, seja um malware, credencial comprometida ou configuração incorreta

- Recuperação: restaurar sistemas e dados a partir de backups íntegros

- Documentação: registrar tudo que aconteceu para análise posterior

É fundamental resistir à pressão de restaurar os sistemas rapidamente sem eliminar completamente a ameaça. Pressa nessa fase pode resultar em reinfecção e prolongar ainda mais a crise.

Ter rotinas de backup bem estruturadas é o que viabiliza a recuperação rápida nesse cenário.

Como reduzir riscos após um incidente cibernético?

A fase pós-incidente é tão importante quanto a resposta imediata. É o momento de aprender com o que aconteceu e fortalecer as defesas para evitar recorrências.

A análise post-mortem deve identificar como o atacante entrou, quais controles falharam e o que poderia ter detectado o incidente mais cedo. Esse diagnóstico deve gerar um plano de ação concreto com responsáveis e prazos.

Algumas ações imediatas após a contenção incluem:

- Redefinir senhas de todas as contas que possam ter sido expostas

- Revogar tokens e certificados potencialmente comprometidos

- Revisar logs de acesso para identificar movimentações suspeitas anteriores ao incidente

- Atualizar e corrigir as vulnerabilidades exploradas

- Reforçar o treinamento da equipe com base no vetor de ataque utilizado

O incidente também deve ser documentado formalmente, incluindo linha do tempo, impacto estimado e ações tomadas. Esse registro é valioso tanto para auditorias futuras quanto para melhorar os planos de resposta.

Quais ferramentas usar para fazer cibersegurança eficiente?

A escolha das ferramentas certas depende do porte da organização, do ambiente tecnológico e dos riscos prioritários. Mas algumas categorias de soluções são praticamente universais para qualquer estratégia de segurança madura.

O mercado oferece desde soluções open source até plataformas enterprise completas. O critério de escolha não deve ser apenas o preço, mas a capacidade de integração com o ambiente existente, a facilidade de operação e a cobertura dos riscos mais relevantes para o negócio.

As três categorias mais impactantes para a maioria das organizações são SIEM, criptografia e segurança em nuvem.

O que é SIEM e como ele ajuda na segurança?

SIEM, sigla para Security Information and Event Management, é uma plataforma que centraliza a coleta, correlação e análise de logs e eventos de segurança de múltiplas fontes do ambiente de TI.

Na prática, o SIEM permite que a equipe de segurança tenha visibilidade unificada sobre o que está acontecendo em toda a infraestrutura: tentativas de login, tráfego de rede suspeito, alterações em arquivos críticos e muito mais.

A grande força do SIEM está na correlação de eventos. Um alerta isolado pode parecer inofensivo, mas quando correlacionado com outros eventos, pode revelar um ataque em andamento. Sem essa visibilidade centralizada, ameaças sofisticadas podem permanecer invisíveis por semanas.

Para entender com mais profundidade como essa tecnologia funciona e quais são os principais players do mercado, confira o que é SIEM e como ele se aplica na prática.

Como usar criptografia para proteger dados?

A criptografia transforma dados legíveis em um formato codificado que só pode ser decifrado por quem possui a chave correta. É uma das ferramentas mais fundamentais da cibersegurança moderna.

Na prática, a criptografia se aplica em diferentes contextos:

- Dados em trânsito: uso de TLS/HTTPS para proteger comunicações entre sistemas e usuários

- Dados em repouso: criptografia de discos e bancos de dados para proteger informações armazenadas

- E-mails: uso de protocolos como S/MIME ou PGP para proteger o conteúdo de mensagens sensíveis

- Backups: criptografar cópias de segurança garante que, mesmo em caso de roubo de mídia, os dados não sejam acessíveis

Um ponto crítico é a gestão das chaves criptográficas. Uma chave perdida pode tornar dados irrecuperáveis, enquanto uma chave comprometida invalida toda a proteção. Soluções de gerenciamento de chaves, como o Azure Key Vault, oferecem uma abordagem centralizada e segura para esse desafio.

Como a segurança em nuvem se aplica na prática?

Segurança em nuvem é o conjunto de controles, políticas e tecnologias que protegem dados, aplicações e infraestrutura hospedados em ambientes de nuvem como Azure, AWS e Google Cloud.

Um conceito fundamental é o modelo de responsabilidade compartilhada: o provedor de nuvem é responsável pela segurança da nuvem (infraestrutura física, hipervisores, rede), enquanto o cliente é responsável pela segurança na nuvem (dados, identidades, configurações, aplicações).

Na prática, as principais ações de segurança em ambientes de nuvem incluem:

- Configuração correta de permissões e políticas de acesso (evitando buckets e containers públicos por acidente)

- Ativação de logs de auditoria e monitoramento contínuo

- Criptografia de dados em repouso e em trânsito

- Uso de ferramentas nativas como Microsoft Defender for Cloud para monitoramento de conformidade e ameaças

- Gestão de segredos e chaves com cofres digitais

A nuvem oferece recursos de segurança avançados que muitas vezes superam o que uma empresa conseguiria implementar on-premises, mas eles precisam ser configurados e gerenciados ativamente.

Como treinar equipes em cibersegurança?

O treinamento de equipes é um dos investimentos mais rentáveis em cibersegurança. A maioria dos incidentes bem-sucedidos tem algum componente humano, seja um clique em um link de phishing, uma senha fraca ou uma configuração incorreta.

O treinamento não deve ser um evento anual de compliance. Para ser eficaz, precisa ser contínuo, contextualizado e adaptado ao papel de cada colaborador. Um desenvolvedor precisa de conteúdos diferentes de um profissional de RH.

Além do treinamento técnico para as equipes de TI, a conscientização em segurança para todos os colaboradores é fundamental. Ela transforma cada pessoa em uma camada de proteção ativa, capaz de identificar e reportar situações suspeitas.

Quais cursos gratuitos de cibersegurança são recomendados?

Existem diversas plataformas que oferecem conteúdo de qualidade em cibersegurança sem custo. Algumas das mais reconhecidas são:

- Cisco Networking Academy: oferece cursos de introdução à cibersegurança e ethical hacking, com certificados reconhecidos no mercado

- Google Cybersecurity Certificate: disponível no Coursera, com opção de bolsa para quem não pode pagar

- Microsoft Learn: módulos gratuitos focados em segurança no ecossistema Azure e Microsoft 365

- SANS Cyber Aces: conteúdo introdutório desenvolvido por uma das organizações mais respeitadas em segurança

- TryHackMe e Hack The Box: plataformas gamificadas com ambientes práticos para aprender segurança ofensiva e defensiva

Para equipes corporativas, plataformas como KnowBe4 e Proofpoint oferecem programas de conscientização com simulações de phishing e trilhas de aprendizado adaptativas.

Como a Cisco e a CISSP abordam o treinamento em segurança?

A Cisco e a certificação CISSP representam duas abordagens distintas e complementares para o treinamento em cibersegurança.

A Cisco oferece uma trilha de certificações que vai do nível introdutório ao avançado. A certificação CCNA Security é um ponto de entrada sólido para quem quer trabalhar com segurança de redes, enquanto a CCIE Security é voltada para especialistas de alto nível. O programa NetAcad oferece cursos gratuitos como o Introduction to Cybersecurity e o Cybersecurity Essentials, acessíveis para qualquer profissional.

A CISSP (Certified Information Systems Security Professional), oferecida pelo ISC2, é uma das certificações mais respeitadas no mercado global. Ela cobre oito domínios da segurança da informação, desde gestão de riscos até criptografia e segurança de desenvolvimento. É voltada para profissionais com experiência consolidada e tem grande peso em processos seletivos para cargos seniores.

Ambas as abordagens valorizam a combinação de teoria e prática, e reconhecem que a segurança é uma disciplina em constante evolução, exigindo atualização contínua.

Como seguir carreira em cibersegurança?

A área de cibersegurança tem crescido de forma acelerada e enfrenta escassez global de profissionais qualificados. Isso significa que quem investe na carreira hoje tem boas perspectivas de empregabilidade e remuneração.

A área é ampla e permite diferentes especializações: segurança ofensiva (pentest, red team), segurança defensiva (SOC, monitoramento), engenharia de segurança, gestão de riscos, conformidade regulatória, entre outras. Identificar qual domínio mais atrai é o primeiro passo para construir uma trilha de carreira coerente.

A cibersegurança é uma área que valoriza muito a prática. Laboratórios virtuais, CTFs (Capture The Flag) e projetos reais têm tanto peso quanto diplomas formais na avaliação de candidatos.

Quais habilidades são exigidas na área de cibersegurança?

As habilidades exigidas variam conforme a especialização, mas algumas são comuns à maioria das funções na área:

- Fundamentos de redes: TCP/IP, DNS, HTTP, firewall, VPN. Sem entender como a rede funciona, é difícil identificar anomalias

- Sistemas operacionais: domínio de Linux e Windows, incluindo linha de comando e administração de serviços

- Análise de logs e eventos: capacidade de interpretar dados de monitoramento para identificar comportamentos suspeitos

- Conhecimento de ameaças: entender como os principais tipos de ataque funcionam é essencial para se defender deles

- Scripting e automação: habilidades em Python, PowerShell ou Bash para automatizar tarefas de segurança

- Comunicação: capacidade de traduzir riscos técnicos em linguagem de negócio para a liderança

Além das habilidades técnicas, pensamento analítico, curiosidade intelectual e ética profissional são atributos fundamentais para quem quer se destacar na área.

Quais certificações são mais valorizadas no mercado?

As certificações funcionam como sinalização de competência no mercado de cibersegurança. As mais valorizadas variam conforme o nível de experiência:

- CompTIA Security+: certificação de entrada amplamente reconhecida, ideal para quem está iniciando na área

- CEH (Certified Ethical Hacker): foco em segurança ofensiva e técnicas de pentest

- CISSP: referência para profissionais seniores com foco em gestão de segurança

- CISM (Certified Information Security Manager): voltada para gestores de segurança da informação

- OSCP (Offensive Security Certified Professional): altamente valorizada na área ofensiva, exige prova prática de 24 horas

- Microsoft SC-200 e AZ-500: certificações específicas para segurança no ecossistema Azure, com alta demanda no mercado

Certificações são importantes, mas o mercado também valoriza muito portfólio prático, experiência documentada e participação em comunidades de segurança. A combinação dos dois é o caminho mais sólido.

Quanto custa não investir em cibersegurança?

O custo de não investir em cibersegurança é, invariavelmente, maior do que o custo de se proteger. Essa afirmação pode soar como clichê, mas os números e as histórias reais de empresas que enfrentaram incidentes graves deixam isso muito claro.

Os custos diretos de um incidente incluem recuperação de sistemas, investigação forense, honorários jurídicos, notificações obrigatórias, multas regulatórias e eventual pagamento de resgate em ataques de ransomware. Mas os custos indiretos costumam ser ainda maiores.

Perda de clientes por quebra de confiança, danos à reputação que levam anos para ser reparados, interrupção operacional que compromete contratos e receitas, e o custo de reconstruir processos e sistemas do zero são consequências que vão muito além do incidente em si.

Empresas que sofrem vazamentos de dados de clientes enfrentam, além das multas da LGPD, ações judiciais e um desgaste reputacional que pode durar anos. Para setores como saúde e financeiro, onde a confiança é um ativo central, os danos podem ser ainda mais severos.

Proteger adequadamente os dados da organização passa também por ter uma estratégia clara de backup e recuperação. Sem isso, mesmo após conter um ataque, a empresa pode não conseguir restaurar suas operações.

Cibersegurança não é gasto. É investimento em continuidade, reputação e conformidade. E como todo investimento, quanto mais cedo começa, maiores os benefícios e menores os riscos acumulados.