Um ataque de ransomware é uma forma de extorsão digital em que criminosos bloqueiam ou criptografam os dados de uma vítima e exigem pagamento, geralmente em criptomoedas, para restaurar o acesso. Em outras palavras, seus arquivos ficam como reféns até que você pague, ou encontre outra saída.

Empresas de todos os tamanhos estão na mira desse tipo de crime. Do pequeno escritório ao grande conglomerado, nenhum ambiente digital está automaticamente imune. O prejuízo vai além do resgate em si: envolve paralisação de operações, perda de dados, danos à reputação e, muitas vezes, custos de recuperação muito maiores do que o valor cobrado pelos atacantes.

O ransomware evoluiu de ataques simples e oportunistas para operações sofisticadas, organizadas quase como empresas criminosas. Entender como ele funciona, por onde entra e o que fazer quando ataca é o primeiro passo para construir uma defesa sólida.

Neste post, você vai encontrar tudo o que precisa saber sobre o tema: desde os conceitos básicos até os tipos mais comuns, os ataques históricos mais impactantes e as melhores práticas de proteção para o seu negócio.

O que é ransomware e como ele funciona?

Ransomware é um tipo de software malicioso (malware) projetado para negar o acesso a sistemas ou dados até que um resgate seja pago. O nome vem do inglês: ransom significa resgate, e ware é sufixo de software.

O funcionamento básico segue um padrão bem definido. O malware entra no ambiente da vítima, se instala silenciosamente, mapeia arquivos e sistemas de interesse e, então, executa a ação principal, que pode ser criptografar arquivos, bloquear o acesso ao sistema ou até ameaçar publicar dados confidenciais. Em seguida, exibe uma mensagem exigindo pagamento em troca da chave de descriptografia ou da promessa de não vazar as informações.

Todo esse processo pode acontecer em minutos ou se arrastar por semanas, dependendo da sofisticação do ataque e do tamanho do ambiente comprometido.

Qual é a definição de ransomware?

Ransomware é um programa malicioso que sequestra o acesso a dados ou sistemas digitais e exige pagamento para liberá-los. Ele se enquadra na categoria de malware extorsivo, diferente de vírus comuns que simplesmente destroem ou roubam informações sem fazer uma demanda explícita.

A definição engloba uma família ampla de ameaças. Alguns variantes criptografam arquivos individuais, outros travam sistemas inteiros, e versões mais recentes combinam criptografia com ameaça de exposição pública dos dados, prática conhecida como dupla extorsão.

O elemento central que define o ransomware é sempre a extorsão: o atacante assume o controle de algo valioso e negocia sua devolução. Para entender melhor a natureza dessa ameaça, vale aprofundar no conceito de como o ransomware funciona na prática.

Por que o ransomware é uma das maiores ameaças cibernéticas?

O ransomware se tornou uma das ameaças mais temidas por uma razão simples: ele ataca diretamente a continuidade do negócio. Não se trata apenas de perder arquivos, mas de paralisar operações inteiras, comprometer dados de clientes e enfrentar pressão para tomar decisões financeiras sob extrema urgência.

Outros fatores ampliam esse risco:

- Baixo custo de entrada para criminosos: ferramentas prontas de ataque são vendidas ou alugadas na dark web, permitindo que qualquer pessoa com intenção criminosa execute um ataque sofisticado.

- Alta lucratividade: empresas frequentemente pagam o resgate porque o custo da paralisação supera o valor exigido.

- Dificuldade de rastreamento: pagamentos em criptomoedas dificultam a identificação dos responsáveis.

- Evolução constante: novas variantes surgem continuamente, superando defesas desatualizadas.

Somado a isso, ambientes cada vez mais conectados, com acesso remoto e serviços em nuvem, ampliam a superfície de ataque disponível para os criminosos explorarem.

Quais são os tipos de ransomware existentes?

O ransomware não é um fenômeno único. Ao longo dos anos, diferentes variantes surgiram com mecanismos e objetivos distintos. Conhecer cada tipo ajuda a entender por que uma única solução de segurança raramente é suficiente para cobrir todas as possibilidades de ataque.

Os principais tipos variam na forma como interagem com o sistema da vítima: alguns apenas assustam, outros bloqueiam o acesso, e os mais destrutivos criptografam ou destroem dados de forma irreversível. A seguir, cada um deles em detalhe.

O que é scareware?

Scareware é a variante mais simples e menos agressiva do ransomware. Ele não bloqueia arquivos nem criptografa dados. Em vez disso, exibe mensagens de alerta falsas, geralmente simulando avisos de antivírus ou órgãos governamentais, afirmando que o computador foi infectado ou que atividades ilegais foram detectadas.

O objetivo é induzir o pânico e levar a vítima a pagar por uma suposta solução ou pelo silêncio sobre as supostas infrações. Em muitos casos, o computador funciona normalmente enquanto as mensagens aparecem em loop.

Apesar de ser o tipo menos danoso tecnicamente, o scareware pode ser eficaz contra usuários menos experientes, que se assustam com as mensagens e realizam pagamentos desnecessários.

O que é ransomware de bloqueio de tela?

O ransomware de bloqueio de tela, também chamado de locker ransomware, impede o acesso ao sistema operacional ou à interface do dispositivo. Uma tela de bloqueio é exibida com a mensagem de resgate, e o usuário não consegue acessar nenhuma funcionalidade do computador ou smartphone.

Em geral, os arquivos em si não são criptografados, apenas o acesso ao sistema fica bloqueado. Isso significa que, em alguns casos, é possível recuperar os dados sem pagar o resgate, seja reinstalando o sistema operacional ou utilizando ferramentas de recuperação especializadas.

Esse tipo de ataque foi mais comum em dispositivos móveis Android, onde o malware se disfarça de aplicativo legítimo e, após instalado, trava a tela do dispositivo.

O que é ransomware de criptografia?

O ransomware de criptografia é o tipo mais prevalente e mais danoso. Ele localiza e cifra arquivos no dispositivo infectado, como documentos, planilhas, imagens, bancos de dados e backups locais, usando algoritmos de criptografia robustos, geralmente AES ou RSA.

Sem a chave de descriptografia em posse do atacante, os arquivos ficam inacessíveis. Mesmo que você reinstale o sistema operacional, os dados permanecem cifrados e inutilizáveis.

Variantes modernas também percorrem a rede interna da empresa, infectando servidores compartilhados, backups conectados e outros dispositivos no mesmo ambiente. Isso transforma um incidente pontual em uma crise de larga escala.

O que é leakware ou doxware?

O leakware, também chamado de doxware, adiciona uma camada extra de pressão à extorsão. Além de criptografar os dados, o atacante os exfiltra antes, ou seja, copia as informações para seus próprios servidores, e ameaça publicá-las ou vendê-las caso o resgate não seja pago.

Essa abordagem é conhecida como dupla extorsão e é especialmente eficaz contra empresas que lidam com dados sensíveis de clientes, informações financeiras ou propriedade intelectual. Mesmo que a vítima tenha backups e consiga recuperar os sistemas, a ameaça de vazamento permanece como moeda de pressão.

Em alguns casos, a tática evolui para tripla extorsão, quando os atacantes também ameaçam clientes ou parceiros da empresa comprometida, expandindo o alcance do dano.

O que é ransomware móvel?

O ransomware móvel tem como alvo smartphones e tablets, especialmente dispositivos Android, que permitem a instalação de aplicativos fora das lojas oficiais. Esse vetor facilita a distribuição de apps maliciosos disfarçados de jogos, utilitários ou aplicativos de produtividade.

Após instalado, o malware pode bloquear o acesso ao dispositivo, criptografar arquivos armazenados localmente ou exibir mensagens de extorsão que simulam avisos de autoridades legais, uma tática comum para intimidar usuários comuns.

Com o crescente uso de dispositivos móveis no ambiente corporativo, especialmente em modelos de trabalho híbrido, o ransomware móvel representa um vetor de risco crescente para as empresas, principalmente quando esses dispositivos têm acesso a redes e dados organizacionais.

O que são wipers?

Os wipers são tecnicamente distintos do ransomware tradicional, mas frequentemente aparecem junto a ele ou são classificados na mesma categoria de ameaças destrutivas. Em vez de criptografar arquivos e exigir resgate, o objetivo de um wiper é simplesmente destruir os dados de forma permanente e irrecuperável.

Em alguns ataques, o wiper é usado como componente final: o ransomware criptografa os dados, e se o resgate não é pago dentro do prazo, um wiper é ativado para destruir tudo. Isso aumenta drasticamente a pressão sobre a vítima.

Em contextos de ataques patrocinados por estados ou conflitos geopolíticos, os wipers são usados com objetivo de sabotagem pura, sem qualquer intenção de receber pagamento. O ataque NotPetya, por exemplo, começou mascarado como ransomware, mas na prática funcionava como um wiper.

Como um ataque de ransomware acontece na prática?

Um ataque de ransomware raramente começa com uma explosão. Na maioria das vezes, o invasor passa dias ou semanas dentro do ambiente da vítima antes de acionar a criptografia. Esse período é usado para mapear a rede, identificar sistemas críticos, desativar backups e garantir que o impacto seja máximo no momento do ataque.

A execução final, quando os arquivos são criptografados e a mensagem de resgate aparece, é apenas o último passo de uma operação cuidadosamente planejada. Entender como o ataque chega até esse ponto é essencial para interrompê-lo antes que o dano aconteça.

Quais são os principais vetores de infecção por ransomware?

Os vetores de infecção são os caminhos pelos quais o ransomware entra no ambiente da vítima. Os mais comuns incluem:

- Phishing por e-mail: mensagens falsas com anexos maliciosos ou links para páginas que instalam o malware. É o vetor mais utilizado e continua sendo altamente eficaz.

- Credenciais comprometidas: senhas roubadas ou vazadas são usadas para acessar sistemas via RDP (Remote Desktop Protocol) ou VPN sem autenticação multifator.

- Vulnerabilidades em software desatualizado: falhas de segurança em sistemas operacionais, aplicações web e plugins que não receberam as atualizações necessárias.

- Downloads maliciosos: softwares piratas, cracks ou arquivos baixados de fontes não confiáveis.

- Comprometimento da cadeia de fornecedores: ataques que passam por fornecedores ou parceiros com acesso ao ambiente da empresa-alvo.

Nenhum desses vetores exige que o atacante seja um gênio técnico. Muitos dependem apenas de um clique descuidado ou de uma senha fraca para abrir caminho.

O que é Ransomware como Serviço (RaaS)?

O Ransomware como Serviço, conhecido pela sigla RaaS (Ransomware-as-a-Service), é um modelo de negócio criminoso em que desenvolvedores criam e alugam kits de ransomware para outros criminosos, chamados de afiliados, que realizam os ataques e dividem os lucros.

Funciona de forma semelhante a um SaaS legítimo: o desenvolvedor mantém a infraestrutura, atualiza o malware e oferece até suporte técnico aos afiliados. Em troca, fica com uma porcentagem do resgate recebido.

Esse modelo democratizou o crime cibernético. Hoje, qualquer pessoa com intenção e algum capital inicial consegue executar ataques sofisticados sem precisar desenvolver o malware do zero. Grupos como LockBit, REvil e BlackCat operaram ou operam nesse modelo, tornando o RaaS um dos principais fatores de expansão dos ataques de ransomware no mundo.

Quais vulnerabilidades os atacantes costumam explorar?

Os atacantes buscam o caminho de menor resistência. As vulnerabilidades mais exploradas incluem:

- Sistemas sem atualização de segurança: falhas conhecidas que já têm correção disponível, mas que não foram aplicadas.

- RDP exposto à internet: servidores com acesso remoto habilitado sem proteção adequada são alvo constante de ataques de força bruta.

- Ausência de autenticação multifator: sem uma segunda camada de verificação, credenciais comprometidas bastam para invadir o sistema.

- Permissões excessivas: usuários com acesso a muito mais dados do que precisam ampliam o raio de dano em caso de comprometimento.

- Backups conectados à rede: cópias de segurança acessíveis pelo mesmo ambiente infectado são frequentemente criptografadas junto com os dados originais.

A boa notícia é que a maioria dessas vulnerabilidades pode ser eliminada ou mitigada com práticas de segurança bem estabelecidas, como as detalhadas mais adiante neste post.

Quais são os estágios de um ataque de ransomware?

Um ataque de ransomware bem executado segue uma sequência lógica de etapas. Conhecer cada estágio ajuda a identificar onde as defesas devem ser mais fortes e em qual momento ainda é possível interromper o ataque antes que ele cause dano irreversível.

Os principais estágios são: reconhecimento, acesso inicial, movimentação lateral, criptografia dos dados e demanda de resgate. Cada fase representa uma oportunidade diferente de detecção e resposta.

Como funciona a fase de reconhecimento?

Na fase de reconhecimento, o atacante coleta informações sobre o alvo antes de agir. Isso inclui mapear a infraestrutura de rede, identificar sistemas críticos, descobrir usuários com privilégios elevados e localizar onde os dados mais valiosos estão armazenados.

Parte desse trabalho acontece antes mesmo de qualquer acesso ao ambiente, por meio de informações públicas disponíveis em sites corporativos, redes sociais e bases de dados vazadas. Outra parte ocorre após a entrada inicial, quando o atacante já está dentro da rede e navega silenciosamente para entender o terreno.

Essa fase pode durar dias, semanas ou meses. Quanto mais tempo o atacante passa no ambiente sem ser detectado, maior o dano potencial quando o ataque é deflagrado. Ferramentas de monitoramento como sistemas SIEM são essenciais para identificar comportamentos anômalos nessa janela de oportunidade.

Como ocorre a criptografia dos arquivos?

Após mapear o ambiente e garantir persistência, o malware inicia a criptografia dos arquivos. Esse processo usa algoritmos fortes, como AES para criptografar os arquivos e RSA para proteger a chave AES, tornando praticamente impossível reverter a criptografia sem a chave em posse do atacante.

O ransomware geralmente prioriza arquivos com extensões de alta relevância, como documentos, planilhas, bancos de dados e imagens, e evita arquivos do sistema operacional para não tornar o computador completamente inoperante antes de exibir a mensagem de resgate.

Em ataques corporativos, o malware se propaga lateralmente pela rede, infectando servidores de arquivos, storages e backups conectados ao mesmo ambiente. Essa propagação amplia o dano de forma exponencial e é uma das razões pelas quais backups offline são tão importantes.

Como são feitas as demandas de resgate?

Após a criptografia, o atacante exibe a demanda de resgate, geralmente por meio de um arquivo de texto criado em cada pasta afetada ou de uma tela que substitui o papel de parede do sistema. A mensagem informa que os dados foram criptografados, explica como realizar o pagamento e frequentemente inclui um prazo, após o qual o valor aumenta ou os dados são destruídos ou publicados.

Os pagamentos são quase sempre exigidos em criptomoedas, como Bitcoin ou Monero, para dificultar o rastreamento. Alguns grupos fornecem até um chat de suporte para negociação, com atendentes disponíveis para responder perguntas e, em alguns casos, oferecer descontos.

Em ataques de dupla extorsão, a demanda vem acompanhada de evidências de que os dados foram exfiltrados, como amostras de arquivos publicadas em sites da dark web, aumentando a pressão sobre a vítima para que o pagamento seja feito.

Quais são os ataques de ransomware mais conhecidos?

Alguns ataques de ransomware deixaram marcas profundas na história da segurança digital, não apenas pelo volume de danos causados, mas pela forma como expuseram fragilidades sistêmicas em organizações e infraestruturas críticas ao redor do mundo.

Dois casos se destacam pela escala e pelo impacto: o WannaCry e o NotPetya. Ambos serviram como alertas sobre o potencial destrutivo desse tipo de ameaça quando combinado com vulnerabilidades amplamente negligenciadas.

O que foi o ataque WannaCry?

O WannaCry foi um dos ataques de ransomware mais devastadores já registrados. Ele se espalhou globalmente em questão de horas, infectando centenas de milhares de computadores em mais de 150 países, afetando hospitais, empresas de telecomunicações, órgãos governamentais e fábricas.

O malware explorava uma vulnerabilidade no protocolo SMB do Windows, conhecida como EternalBlue, uma falha que já tinha correção disponível, mas que inúmeras organizações não tinham aplicado. O WannaCry se propagava automaticamente pela rede, sem necessidade de qualquer interação do usuário, tornando-se um worm além de ransomware.

O ataque causou prejuízos bilionários e deixou lições claras: atualizar sistemas não é opcional, e ambientes com máquinas desatualizadas em rede representam um risco coletivo, não apenas individual.

O que foi o ataque NotPetya?

O NotPetya surgiu pouco depois do WannaCry e, embora se apresentasse como ransomware, seu comportamento revelou uma intenção diferente: destruição pura. Ao contrário de um ransomware convencional, o NotPetya não tinha mecanismo real de recuperação de dados, mesmo que o resgate fosse pago. Por isso, especialistas o classificam como um wiper disfarçado de ransomware.

O ataque teve origem na Ucrânia, propagado por meio de uma atualização comprometida de um software de contabilidade amplamente utilizado no país, e rapidamente se espalhou para empresas multinacionais com operações na região. Algumas das maiores corporações do mundo sofreram interrupções massivas em suas operações globais.

O NotPetya mostrou que ataques cibernéticos podem ultrapassar fronteiras nacionais e afetar qualquer empresa conectada a um ambiente comprometido, independentemente de ser o alvo original.

Quais os riscos de um ataque de ransomware para empresas?

Para as empresas, um ataque de ransomware não é apenas um problema de TI. É uma crise que atinge múltiplas dimensões do negócio simultaneamente.

Os principais riscos incluem:

- Paralisação operacional: sistemas indisponíveis significam produção parada, atendimento ao cliente comprometido e processos internos travados. Cada hora de inatividade tem um custo direto.

- Perda de dados críticos: arquivos financeiros, contratos, projetos e dados de clientes podem ser perdidos permanentemente se não houver backup adequado.

- Danos à reputação: clientes e parceiros perdem a confiança em empresas que sofrem vazamentos ou ficam indisponíveis por longos períodos.

- Custos de recuperação: além do possível pagamento do resgate, há custos com resposta a incidentes, restauração de sistemas, investigação forense e reforço das defesas.

- Implicações legais: dependendo do setor e da legislação aplicável, como a LGPD no Brasil, o vazamento de dados pode resultar em multas e processos.

- Impacto na cadeia de fornecimento: empresas que prestam serviços a outras podem propagar o problema para toda a sua rede de clientes e parceiros.

A soma desses fatores faz do ransomware uma das ameaças com maior potencial de dano real ao negócio, muito além do custo imediato do resgate.

Pagar o resgate é uma boa saída?

Pagar o resgate raramente é a melhor decisão. Em primeiro lugar, não há garantia de que os dados serão devolvidos ou de que a chave de descriptografia enviada vai funcionar. Em segundo, pagar confirma para os criminosos que aquela vítima é disposta a negociar, o que pode resultar em novos ataques no futuro.

Além disso, em alguns países e setores regulados, pagar resgate a grupos de cibercriminosos listados como entidades sancionadas pode ter implicações legais para a empresa que efetua o pagamento.

Do ponto de vista prático, empresas que pagam o resgate ainda precisam arcar com todos os custos de recuperação, investigação e reforço de segurança. O pagamento resolve, na melhor das hipóteses, apenas o problema imediato do acesso aos dados, mas não endereça nenhuma das vulnerabilidades que permitiram o ataque.

A melhor saída é sempre a prevenção. E quando o ataque já aconteceu, o foco deve estar em isolar o ambiente, acionar profissionais especializados e verificar se há backups íntegros disponíveis para restauração.

Como se proteger contra ataques de ransomware?

A proteção contra ransomware não depende de uma única solução mágica. Ela é construída em camadas, combinando tecnologia, processos e cultura de segurança. Nenhuma defesa isolada é suficiente, mas a soma de boas práticas reduz drasticamente as chances de um ataque bem-sucedido.

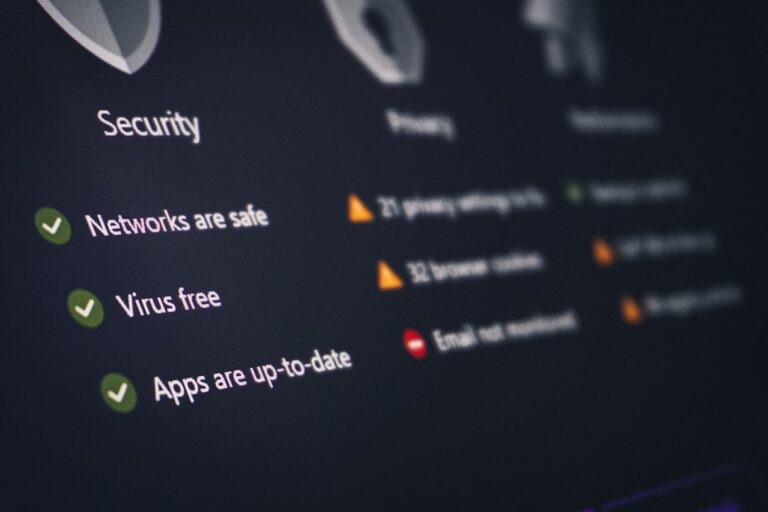

Os pilares essenciais de proteção incluem backups confiáveis e isolados, controle rigoroso de acessos, monitoramento contínuo do ambiente, atualização constante de sistemas e treinamento da equipe para reconhecer ameaças como phishing. Para um panorama mais amplo sobre o campo, vale entender o que é cibersegurança e como ela protege as organizações.

Como backups offline ajudam na proteção?

O backup é a linha de defesa mais eficaz contra ransomware. Se você tem cópias íntegras e isoladas dos seus dados, pode restaurar o ambiente sem precisar negociar com os atacantes.

A palavra-chave aqui é offline. Backups conectados à mesma rede que será infectada serão criptografados junto com os dados originais. Para ser efetivo, o backup precisa estar fisicamente ou logicamente isolado do ambiente de produção.

A regra 3-2-1 é um bom guia: mantenha três cópias dos dados, em dois tipos de mídia diferentes, sendo uma cópia fora do local físico da empresa (ou em nuvem isolada). Se você ainda não tem uma estratégia clara de backup, entender o que é backup e como fazê-lo corretamente é um bom ponto de partida.

Tão importante quanto fazer o backup é testá-lo regularmente. Um backup que nunca foi testado pode se revelar inutilizável exatamente quando mais precisar dele.

O que é o modelo de Confiança Zero e como ele protege?

O modelo de Confiança Zero, ou Zero Trust, é uma abordagem de segurança baseada no princípio de que nenhum usuário, dispositivo ou sistema deve ser confiável automaticamente, mesmo que esteja dentro da rede corporativa.

Em vez de confiar em quem está dentro do perímetro e desconfiar apenas do que vem de fora, o Zero Trust exige verificação contínua de identidade e contexto para cada acesso. Isso significa autenticação multifator obrigatória, acesso com privilégios mínimos e monitoramento constante de comportamento.

Aplicado corretamente, esse modelo reduz drasticamente o raio de dano de um ataque. Mesmo que um invasor comprometa uma credencial, ele não consegue se mover livremente pela rede nem acessar sistemas além do estritamente permitido para aquele usuário. O controle de acesso bem estruturado é um dos fundamentos práticos desse modelo.

Como manter endpoints e nuvens protegidos?

Endpoints, ou seja, computadores, notebooks, smartphones e qualquer dispositivo conectado à rede corporativa, são os pontos de entrada mais comuns para o ransomware. Protegê-los exige soluções de segurança atualizadas, como EDR (Endpoint Detection and Response), que monitoram comportamentos suspeitos em tempo real, não apenas assinaturas de malware conhecidas.

Para ambientes em nuvem, as proteções envolvem configurações adequadas de segurança, controle de acesso a recursos, monitoramento de atividades e uso de políticas que impeçam ações destrutivas em massa, como a exclusão em lote de arquivos ou backups.

Plataformas como o Microsoft 365 e o Azure oferecem camadas nativas de proteção, mas elas precisam ser configuradas e monitoradas ativamente. Uma gestão descuidada da nuvem pode criar as mesmas vulnerabilidades de um ambiente on-premises mal protegido. Entender o que faz um profissional de cibersegurança pode ajudar a dimensionar o que é necessário para proteger esses ambientes.

Por que manter o software atualizado é essencial?

A maioria dos ataques de ransomware de grande escala, incluindo o WannaCry, explorou vulnerabilidades que já tinham correção disponível no momento do ataque. O problema não foi a falta de solução, mas a falta de aplicação das atualizações.

Manter sistemas operacionais, aplicações, firmwares e plugins atualizados é uma das medidas de segurança com melhor custo-benefício disponível. Cada atualização de segurança fecha janelas que os atacantes poderiam usar para entrar no ambiente.

Para empresas com muitos sistemas, gerenciar atualizações manualmente é inviável. Ferramentas de gerenciamento centralizado de patches garantem que todas as máquinas do ambiente estejam protegidas, sem depender da ação individual de cada usuário. Combinar isso com um monitoramento ativo do ambiente cria uma defesa muito mais robusta do que qualquer solução isolada.

Fui atacado por ransomware: o que fazer agora?

Se o ataque já aconteceu, a ordem de prioridades é: limitar o dano, preservar evidências e iniciar a recuperação. Siga os passos abaixo:

- Isole os sistemas afetados imediatamente: desconecte da rede os dispositivos comprometidos para impedir que o ransomware se propague para outras máquinas. Isso inclui desabilitar conexões Wi-Fi, ethernet e VPN.

- Não desligue os servidores afetados: em muitos casos, desligar a máquina pode destruir evidências em memória que seriam úteis para a investigação forense.

- Documente tudo: fotografe as telas com mensagens de resgate e registre o que estava acontecendo no momento em que o ataque foi identificado.

- Acione sua equipe de segurança ou um serviço especializado: se você não tem uma equipe interna capaz de responder ao incidente, contrate um serviço de resposta a incidentes o mais rápido possível.

- Verifique os backups: confirme se há backups íntegros e isolados disponíveis para restauração. Se os backups foram comprometidos, a situação é mais complexa, mas ainda há caminhos a explorar antes de considerar o pagamento do resgate.

- Notifique as autoridades e partes afetadas: dependendo do setor e da legislação aplicável, pode haver obrigação legal de notificar autoridades e clientes afetados.

- Não pague sem antes explorar todas as alternativas: pesquise se existe ferramenta de descriptografia disponível para a variante do ransomware que o atacou. Iniciativas como o projeto No More Ransom disponibilizam gratuitamente ferramentas para diversas variantes conhecidas.

Após a recuperação, o passo mais importante é entender como o ataque aconteceu e corrigir as vulnerabilidades exploradas. Ignorar essa etapa é o caminho mais curto para sofrer um segundo ataque. Uma estratégia sólida de o que incluir em um plano de backup eficiente e um parceiro de tecnologia confiável fazem toda a diferença na capacidade de resposta e recuperação da sua empresa.