Zero Trust Security, ou segurança de confiança zero, é um modelo que parte de um princípio simples: nenhum usuário, dispositivo ou sistema deve ser considerado confiável por padrão, mesmo que esteja dentro da rede corporativa. Toda solicitação de acesso precisa ser verificada antes de ser autorizada.

Esse modelo surgiu como resposta direta às limitações dos ambientes de segurança tradicionais, que protegiam o perímetro da rede mas deixavam o interior relativamente livre. Com o crescimento do trabalho remoto, da computação em nuvem e dos ataques sofisticados, esse formato se tornou insuficiente.

Na prática, o Zero Trust combina verificação contínua de identidade, controle rigoroso de acessos e segmentação de redes para garantir que apenas as pessoas certas acessem os recursos certos, no momento certo e pelo canal correto. É uma abordagem que se adapta bem tanto a ambientes como o Microsoft Azure quanto a infraestruturas híbridas complexas.

Este post explica o que é o Zero Trust, como sua arquitetura funciona, quais são seus princípios, benefícios e como colocá-lo em prática na sua organização.

O que é Zero Trust Security?

Zero Trust Security é uma estratégia de cibersegurança baseada na premissa de que ameaças podem existir tanto fora quanto dentro da rede corporativa. Por isso, nenhuma conexão, usuário ou dispositivo recebe confiança implícita, independentemente de onde está localizado.

O conceito é frequentemente resumido na frase “nunca confie, sempre verifique”. Antes de qualquer acesso ser concedido, o sistema avalia uma série de fatores: quem está solicitando, de qual dispositivo, em qual localização, e se esse comportamento é consistente com o histórico do usuário.

Ao contrário dos modelos convencionais, que assumem que tudo dentro da rede é seguro, o Zero Trust trata cada tentativa de acesso como potencialmente suspeita. Isso reduz drasticamente a superfície de ataque e limita os danos caso uma credencial seja comprometida.

Empresas que operam em ambientes de nuvem, como o Microsoft 365 ou o Azure, encontram no Zero Trust uma estrutura especialmente compatível com suas necessidades, já que o modelo foi desenhado para ambientes distribuídos e sem perímetro fixo.

Como surgiu o conceito de confiança zero?

O termo foi criado pelo analista John Kindervag, do Forrester Research, por volta de 2010. Kindervag observou que os modelos de segurança da época dependiam de um perímetro bem definido, como um castelo com muros, e que tudo dentro desse perímetro era tratado como seguro.

O problema era que, uma vez que um atacante ultrapassasse esse perímetro, seja por meio de uma credencial roubada ou de um dispositivo comprometido, ele tinha acesso livre a praticamente tudo.

Com o tempo, o conceito ganhou força à medida que os ambientes corporativos se tornaram mais complexos: funcionários acessando sistemas de casa, aplicações migrando para a nuvem e dispositivos pessoais conectados às redes das empresas. O Google foi um dos primeiros a adotar o modelo em larga escala, com seu projeto interno chamado BeyondCorp, que influenciou bastante a forma como a indústria passou a enxergar o tema.

Hoje, o Zero Trust é referenciado por estruturas como o NIST SP 800-207 e está no centro das estratégias de segurança de grandes fornecedores de tecnologia, incluindo a Microsoft.

Por que os modelos de segurança tradicionais falharam?

Os modelos tradicionais foram construídos para um mundo que não existe mais. Eles assumiam que os funcionários trabalhariam em escritórios físicos, acessando sistemas dentro de uma rede local protegida por firewalls e VPNs.

Esse modelo apresenta falhas críticas em cenários modernos:

- Confiança excessiva no perímetro: uma vez dentro da rede, o usuário ou o atacante tem mobilidade ampla.

- Credenciais comprometidas: se um login e senha forem roubados, o invasor passa pelo perímetro sem dificuldade.

- Ambientes híbridos e multinuvem: aplicações distribuídas entre nuvem pública, privada e data centers locais não têm um perímetro claro para proteger.

- Ameaças internas: funcionários mal-intencionados ou contas comprometidas têm acesso irrestrito a recursos que não deveriam ver.

Ataques como ransomware exploram exatamente essa lógica: entram por uma brecha pequena e se movem lateralmente pela rede até atingir dados críticos. O Zero Trust foi desenhado para interromper esse movimento lateral.

Como funciona a arquitetura Zero Trust?

A arquitetura Zero Trust não é um produto único que se instala e pronto. É um conjunto de princípios, tecnologias e processos que trabalham juntos para criar um ambiente onde cada acesso é continuamente validado.

Em vez de proteger o perímetro da rede, o foco muda para proteger os dados, as aplicações e os recursos individualmente. Isso significa que cada recurso tem suas próprias camadas de controle, independentemente de onde está hospedado ou de quem está tentando acessá-lo.

A arquitetura funciona a partir de três pilares principais:

- Verificação explícita: sempre autentique e autorize com base em todos os dados disponíveis, como identidade, localização, dispositivo e comportamento.

- Acesso com privilégios mínimos: limite o acesso dos usuários ao mínimo necessário para realizar suas tarefas.

- Assuma que haverá violação: projete a infraestrutura como se ela já estivesse comprometida, minimizando o raio de impacto de qualquer incidente.

Esses pilares são implementados por meio de tecnologias como segmentação de rede, autenticação multifator, análise de comportamento e políticas de acesso baseadas em identidade.

O que é uma superfície de proteção no Zero Trust?

A superfície de proteção é o conjunto de ativos mais críticos e valiosos de uma organização que precisam ser protegidos com prioridade. Ela é o oposto da superfície de ataque: em vez de tentar reduzir tudo que pode ser atacado, o foco é identificar o que realmente precisa de proteção máxima.

Esses ativos são classificados geralmente em quatro categorias, conhecidas como DAAS:

- Dados: informações sensíveis, como dados financeiros, dados de clientes ou propriedade intelectual.

- Aplicações: sistemas internos, ERPs, plataformas de colaboração.

- Assets (ativos): servidores, endpoints, dispositivos IoT.

- Serviços: DNS, Active Directory, serviços em nuvem.

Definir a superfície de proteção é o primeiro passo para implementar o Zero Trust, pois permite construir controles específicos em torno do que realmente importa, em vez de tentar proteger tudo de forma genérica.

O que é microssegmentação de redes?

Microssegmentação é a divisão da rede em zonas menores e isoladas, de forma que o comprometimento de uma área não se propague automaticamente para as demais. Cada segmento tem suas próprias políticas de acesso e controles de tráfego.

Na prática, isso significa que um servidor de banco de dados, por exemplo, só se comunica com as aplicações que realmente precisam dele. Se um atacante conseguir acesso a uma parte da rede, ele encontra barreiras que impedem o movimento lateral para outras áreas.

Diferente da segmentação tradicional por VLANs, a microssegmentação opera no nível do workload, ou seja, ela acompanha os recursos mesmo quando eles se movem entre ambientes físicos e virtuais. Isso é especialmente relevante em ambientes de nuvem como o Azure, onde workloads podem ser dinâmicos e distribuídos.

Essa tecnologia é um dos pilares mais importantes da arquitetura Zero Trust porque limita drasticamente os danos que um atacante pode causar mesmo após obter acesso inicial.

Como funciona o acesso de privilégios mínimos?

O princípio de privilégios mínimos determina que cada usuário, aplicação ou serviço receba apenas as permissões estritamente necessárias para realizar suas funções, nada além disso.

Na prática, isso significa que um analista de marketing não precisa, e portanto não deve ter, acesso aos sistemas financeiros. Um serviço de backend que lê dados de um banco de dados não precisa ter permissão para excluir registros.

Esse controle é implementado por meio de políticas de controle de acesso granulares, que são revisadas regularmente. No contexto do Zero Trust, as permissões também são dinâmicas: podem ser concedidas por tempo limitado, para uma tarefa específica, e revogadas automaticamente após o uso.

Essa abordagem reduz o impacto de credenciais comprometidas, pois mesmo que um atacante obtenha acesso a uma conta, suas ações ficam restritas ao que aquela conta pode fazer.

O que é Acesso de Rede Zero Trust (ZTNA)?

O ZTNA, sigla para Zero Trust Network Access, é a tecnologia que substitui as VPNs tradicionais no modelo de confiança zero. Ele permite que usuários acessem aplicações específicas sem ter acesso irrestrito a toda a rede corporativa.

Com uma VPN convencional, quando o usuário se conecta, ele entra na rede e pode, em teoria, alcançar qualquer recurso disponível nela. Com o ZTNA, o acesso é concedido diretamente ao recurso solicitado, depois de verificar identidade, dispositivo e contexto da solicitação.

Isso tem um impacto significativo na segurança: mesmo que a credencial de um usuário seja comprometida, o atacante só consegue acessar aquela aplicação específica, e não toda a infraestrutura.

O ZTNA é especialmente relevante para ambientes com muitos usuários remotos ou com aplicações hospedadas em diferentes nuvens, pois ele funciona de forma consistente independentemente de onde o recurso está hospedado.

Quais são os princípios fundamentais do Zero Trust?

O Zero Trust é orientado por um conjunto de princípios que guiam tanto o design da arquitetura quanto as decisões operacionais do dia a dia. Esses princípios não são apenas técnicos: eles refletem uma mudança de mentalidade sobre como a segurança deve funcionar.

Os principais são:

- Nunca confie, sempre verifique: toda solicitação de acesso é tratada como potencialmente maliciosa até que seja validada.

- Assuma violação: projete sistemas como se uma brecha já existisse, minimizando o impacto caso isso seja verdade.

- Acesso com menor privilégio: conceda apenas o mínimo necessário para cada usuário ou serviço.

- Verificação contínua: a autenticação não é um evento único no login; ela acontece de forma contínua durante toda a sessão.

- Visibilidade total: registre e monitore todo o tráfego da rede para detectar anomalias rapidamente.

Esses princípios se complementam e criam um ambiente onde a segurança não depende de um único ponto de controle, mas de múltiplas camadas que se reforçam mutuamente.

O que é autenticação multifator no contexto Zero Trust?

A autenticação multifator, ou MFA, é um dos controles mais fundamentais dentro do Zero Trust. Ela exige que o usuário comprove sua identidade por meio de mais de um fator: algo que ele sabe (senha), algo que ele tem (token ou app) e, em alguns casos, algo que ele é (biometria).

No contexto do Zero Trust, o MFA vai além do login inicial. Ele pode ser reativado quando o sistema detecta comportamentos atípicos, como um acesso de um dispositivo desconhecido, de uma localização incomum ou fora do horário habitual.

Soluções como o Microsoft Entra ID (antigo Azure Active Directory) permitem configurar políticas de MFA adaptativo, que aumentam o nível de verificação exigido conforme o risco da solicitação. Um acesso rotineiro do escritório pode exigir apenas senha, enquanto um acesso de um IP desconhecido pode acionar múltiplas etapas de verificação.

O MFA é considerado uma das medidas mais eficazes para prevenir o comprometimento de contas, pois torna inútil uma senha roubada sem o segundo fator.

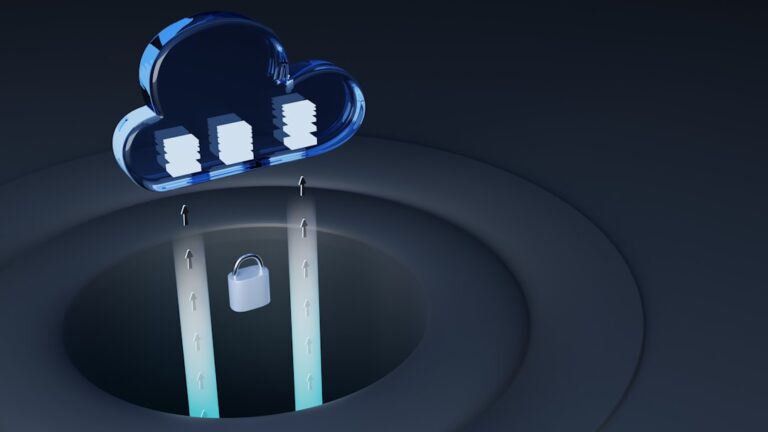

Como funciona a verificação contínua de endpoints?

No Zero Trust, confiar em um dispositivo no momento do login não é suficiente. O estado do endpoint, seja um notebook, smartphone ou estação de trabalho, é monitorado de forma contínua durante toda a sessão.

Essa verificação avalia fatores como: o sistema operacional está atualizado? O antivírus está ativo? O dispositivo está em conformidade com as políticas da empresa? Houve alguma alteração suspeita desde o último acesso?

Se o dispositivo sair de conformidade durante uma sessão ativa, o sistema pode restringir ou revogar automaticamente o acesso, sem necessidade de intervenção humana imediata.

Essa abordagem é especialmente importante em ambientes com trabalho remoto e dispositivos pessoais (BYOD), onde a empresa tem menos controle sobre o hardware. Ferramentas de gerenciamento de endpoints, como o Microsoft Intune, são frequentemente usadas para implementar essa verificação contínua dentro da arquitetura Zero Trust.

Quais são os benefícios do modelo Zero Trust?

A adoção do Zero Trust traz vantagens concretas para organizações de diferentes portes e setores. Os benefícios vão além da segurança técnica e impactam a operação, a conformidade e a capacidade de resposta a incidentes.

Entre os principais ganhos estão:

- Redução da superfície de ataque: com acesso granular e segmentação, há menos caminhos disponíveis para um atacante explorar.

- Resposta mais rápida a incidentes: o monitoramento contínuo permite identificar comportamentos anômalos em tempo real.

- Facilidade de conformidade: as políticas de acesso documentadas e os registros detalhados ajudam a atender exigências regulatórias, como a LGPD.

- Suporte ao trabalho remoto: o modelo funciona bem independentemente de onde o usuário está, sem depender de uma rede física.

- Proteção em ambientes multinuvem: controles baseados em identidade funcionam de forma consistente entre diferentes provedores e plataformas.

Esses benefícios se tornam ainda mais relevantes à medida que as organizações migram mais cargas de trabalho para a nuvem e ampliam suas equipes distribuídas.

Como o Zero Trust melhora a visibilidade da rede?

Um dos efeitos colaterais mais valiosos do Zero Trust é o aumento da visibilidade sobre o que acontece dentro do ambiente digital da empresa. Como cada acesso é verificado e registrado, a organização passa a ter um log detalhado de quem acessou o quê, quando e de onde.

Essa visibilidade permite identificar padrões anômalos antes que eles se tornem incidentes graves. Por exemplo, se uma conta começa a acessar volumes incomuns de dados em horários atípicos, o sistema pode sinalizar esse comportamento para análise.

Ferramentas como as soluções de SIEM (Security Information and Event Management) se integram bem ao modelo Zero Trust, correlacionando os dados de acesso com outras fontes de informação para detectar ameaças com mais precisão.

Em ambientes que antes tinham pouca instrumentação de segurança, a implementação do Zero Trust frequentemente revela comportamentos que estavam acontecendo há muito tempo sem que a equipe soubesse.

Como o Zero Trust protege aplicações legadas?

Aplicações legadas são um desafio constante para equipes de segurança. Elas foram desenvolvidas em épocas em que a segurança baseada em perímetro era o padrão, e muitas vezes não suportam autenticação moderna, como MFA ou protocolos como OAuth.

O Zero Trust oferece uma camada de proteção que pode ser aplicada externamente a essas aplicações, sem precisar modificar seu código. Isso é feito por meio de proxies de aplicação e gateways de acesso que interceptam as solicitações, verificam a identidade e o contexto do usuário, e só então encaminham o tráfego para a aplicação legada.

Dessa forma, a aplicação continua funcionando como sempre, mas o acesso a ela passa pelos mesmos controles rigorosos que protegem o restante do ambiente. Isso é especialmente útil para organizações em processo gradual de modernização, que não podem migrar todos os sistemas de uma vez.

O resultado é uma proteção consistente em todo o ambiente, independentemente da idade ou da arquitetura de cada sistema.

De que forma o Zero Trust reduz riscos de ataques internos?

Ameaças internas, sejam funcionários mal-intencionados, contas comprometidas ou erros humanos, são responsáveis por uma parcela significativa dos incidentes de segurança nas organizações. O Zero Trust foi desenhado para lidar exatamente com esse cenário.

Ao eliminar a confiança implícita baseada na localização de rede, o modelo trata um funcionário interno com o mesmo nível de escrutínio que um acesso externo. Um colaborador com credenciais válidas só acessa o que foi explicitamente autorizado para ele, nada mais.

Além disso, o princípio de privilégios mínimos limita o que um insider malicioso pode fazer mesmo que tenha acesso legítimo. Se ele tentar escalar privilégios ou acessar recursos fora do seu escopo, o sistema detecta e bloqueia a tentativa.

O monitoramento contínuo também ajuda a identificar comportamentos suspeitos de usuários internos, como downloads em massa de arquivos ou tentativas de acesso a sistemas sensíveis, antes que causem dano irreparável. Isso se complementa bem com políticas de backup regulares, que garantem a recuperação dos dados mesmo em caso de incidente confirmado.

Quais são os casos de uso mais comuns do Zero Trust?

O Zero Trust não é uma solução exclusiva para grandes corporações. Ele se aplica a diferentes cenários e portes de organização, especialmente quando há dados sensíveis ou ambientes distribuídos envolvidos.

Os casos de uso mais frequentes incluem:

- Trabalho remoto e híbrido: garantir que funcionários acessem sistemas corporativos com segurança de qualquer localização, sem depender de VPNs tradicionais.

- Ambientes multinuvem: aplicar políticas de acesso consistentes entre Azure, AWS, Google Cloud e outros provedores.

- Proteção de dados regulados: atender exigências da LGPD, GDPR ou normas setoriais por meio de controles de acesso documentados e auditáveis.

- Fusões e aquisições: integrar redes de empresas distintas sem precisar confiar automaticamente na infraestrutura da outra parte.

- Ambientes com terceiros e fornecedores: dar acesso controlado e monitorado a parceiros externos sem expor toda a rede.

- Proteção contra ransomware: a segmentação e os controles de acesso dificultam a propagação lateral de ataques.

Em todos esses cenários, o denominador comum é a necessidade de controle granular sobre quem acessa o quê, com visibilidade total sobre as ações realizadas.

Como implementar a segurança Zero Trust na prática?

Implementar o Zero Trust é um processo gradual, não uma substituição imediata de toda a infraestrutura existente. A maioria das organizações começa com áreas de maior risco e expande progressivamente os controles para o restante do ambiente.

O caminho geralmente segue uma sequência lógica: identificar o que precisa ser protegido, mapear como os dados fluem, definir políticas de acesso, implementar os controles técnicos e monitorar continuamente.

Uma boa prática é usar as ferramentas que a organização já possui como ponto de partida. Muitas plataformas de nuvem, como o Microsoft Azure, já têm recursos nativos de Zero Trust, como o Entra ID, o Microsoft Defender for Cloud e o Microsoft Intune, que podem ser ativados e configurados sem a necessidade de soluções adicionais imediatas.

O mais importante é não tentar fazer tudo de uma vez. Uma implementação bem-sucedida começa com objetivos claros, avança por fases e mantém o alinhamento entre as equipes de segurança, TI e negócios.

Como definir e mapear a superfície de proteção?

O primeiro passo concreto para implementar o Zero Trust é identificar os ativos mais críticos da organização e entender como eles são acessados. Sem esse mapeamento, é difícil saber onde concentrar os controles.

O processo envolve responder algumas perguntas fundamentais:

- Quais dados são mais sensíveis e onde estão armazenados?

- Quais aplicações são críticas para a operação do negócio?

- Quais usuários, grupos ou serviços acessam esses recursos?

- Como o tráfego flui entre os sistemas: quem se comunica com quem?

Ferramentas de descoberta de ativos e análise de tráfego ajudam a construir esse mapa. Em ambientes Microsoft, o Microsoft Defender for Cloud Apps oferece visibilidade sobre o uso de aplicações e padrões de acesso.

Com a superfície de proteção definida, é possível projetar controles específicos em torno de cada ativo prioritário, em vez de aplicar políticas genéricas que muitas vezes não protegem o que realmente importa.

Como limitar e controlar o acesso aos dados?

Com a superfície de proteção mapeada, o próximo passo é definir políticas que estabelecem quem pode acessar cada recurso e sob quais condições. Isso envolve revisar as permissões existentes, que frequentemente estão mais amplas do que deveriam, e ajustá-las ao princípio de menor privilégio.

Na prática, isso significa:

- Criar grupos de acesso baseados em funções (RBAC), em vez de conceder permissões individuais.

- Revisar e remover acessos de usuários que mudaram de função ou saíram da empresa.

- Implementar acesso just-in-time, onde permissões elevadas são concedidas apenas pelo tempo necessário para uma tarefa específica.

- Configurar políticas de acesso condicional que levam em conta dispositivo, localização e risco da sessão.

O controle de acesso bem implementado é a espinha dorsal do Zero Trust. Sem ele, os demais controles perdem eficácia, pois as permissões excessivas continuam sendo um caminho aberto para atacantes.

Quais ferramentas auxiliam na adoção do Zero Trust?

Não existe uma ferramenta única que implemente o Zero Trust por completo. A adoção envolve uma combinação de soluções que, juntas, cobrem os diferentes pilares do modelo.

Algumas das principais categorias e exemplos de ferramentas incluem:

- Gerenciamento de identidade: Microsoft Entra ID, Okta, são usados para autenticação, MFA e acesso condicional.

- Gestão de endpoints: Microsoft Intune e similares garantem que os dispositivos estejam em conformidade antes de acessar recursos.

- Segmentação de rede: firewalls de nova geração e soluções de microssegmentação, como o Azure Firewall e NSGs (Network Security Groups).

- ZTNA: soluções como o Microsoft Entra Private Access substituem VPNs com acesso granular por aplicação.

- Monitoramento e resposta: ferramentas de SIEM e SOAR centralizam logs e automatizam respostas a incidentes.

- Proteção de dados: soluções de DLP (Data Loss Prevention) e backup garantem que os dados estejam protegidos e recuperáveis.

A escolha das ferramentas deve considerar o ambiente existente, as integrações disponíveis e a capacidade da equipe de operar cada solução.

Quais são os desafios na adoção do Zero Trust?

Apesar dos benefícios claros, implementar o Zero Trust apresenta desafios reais que precisam ser considerados desde o planejamento.

Complexidade técnica: integrar múltiplas ferramentas, migrar sistemas legados e reconfigurar políticas de acesso exige conhecimento técnico especializado e um planejamento cuidadoso para não impactar a operação.

Resistência cultural: o modelo muda a experiência dos usuários, que passam a enfrentar mais verificações. Sem uma comunicação clara sobre o motivo dessas mudanças, pode haver resistência interna.

Custo e recursos: a implementação completa pode exigir investimento em novas ferramentas, treinamento de equipes e horas de consultoria. O custo varia muito conforme o tamanho e a maturidade do ambiente.

Visibilidade inicial limitada: muitas organizações não sabem exatamente onde estão todos os seus ativos ou como o tráfego flui entre eles. Esse mapeamento inicial costuma ser trabalhoso.

Integração com legado: sistemas antigos que não suportam autenticação moderna exigem soluções intermediárias, como proxies de aplicação, o que adiciona camadas de complexidade.

A melhor forma de enfrentar esses desafios é adotar uma abordagem faseada, com objetivos claros em cada etapa, e contar com parceiros que tenham experiência comprovada em ambientes de nuvem e segurança, especialmente quando o ambiente envolve plataformas como o Microsoft Azure e o Microsoft 365.

Perguntas frequentes sobre Zero Trust Security

Zero Trust é uma tecnologia ou uma estratégia?

É uma estratégia de segurança. Ela define princípios e uma arquitetura que são implementados por meio de diferentes tecnologias. Não existe um produto único que, sozinho, entregue o Zero Trust.

Zero Trust é adequado para pequenas e médias empresas?

Sim. Embora o conceito seja frequentemente associado a grandes corporações, os princípios se aplicam a qualquer organização que tenha dados sensíveis ou usuários remotos. Muitas ferramentas acessíveis, como o Microsoft 365 Business Premium, já incluem controles de Zero Trust.

Zero Trust substitui o firewall?

Não substitui, mas muda o papel do firewall. Em vez de ser a principal barreira de segurança, o firewall passa a ser uma das várias camadas de controle dentro de uma arquitetura mais ampla.

Quanto tempo leva para implementar o Zero Trust?

Depende do tamanho e da complexidade do ambiente. Implementações completas podem levar meses ou anos, mas é possível obter benefícios concretos desde as primeiras fases, como a ativação do MFA e a revisão de permissões excessivas.

Zero Trust é compatível com a LGPD?

Sim, e muito bem. Os controles de acesso granulares, os registros detalhados e as políticas de proteção de dados do Zero Trust se alinham diretamente com os requisitos de segurança e privacidade da LGPD.

Preciso de um backup mesmo com Zero Trust?

Absolutamente. O Zero Trust reduz o risco de incidentes, mas não elimina a necessidade de backup. Em caso de ransomware, erro humano ou falha de sistema, a recuperação dos dados depende de cópias de segurança atualizadas e testadas.